تحقیق پیش رو گزارشی از افشای دهها هزار سند دست اول از شرکت چینی پیمانکار فیلترینگ این کشور است که محصولات خود را صادر میکند (بایگانی گزارش / دانلود پیدیاف)

در دو دهه گذشته، جمهوری خلق چین مدلی از حکمرانی اینترنتی مبتنی بر سانسور و نظارت را در داخل کشور خود توسعه داده و آن را تحت عنوان «حاکمیت دیجیتال» به کشورهای دیگر صادر کرده است. صادرات این فناوریها نهتنها ابزار سلطه جهانی پکن را تقویت کرده، بلکه زمینهساز شکلگیری یک نظام فدرال در حکمرانی اینترنت شده است؛ نظمی که در آن، شرکتهای چینی زیرساختها و تخصص فنی لازم را برای دولتهای مشتری فراهم میکنند تا بتوانند با سهولت بیشتری بر شبکههای خود نظارت و کنترل داشته باشند. این روند همچنین موجب یادگیری متقابل و تقویت توانمندی جهانی برای «اقتدارگرایی دیجیتال» شده است.

در این میان، یک شرکت خصوصی به نام Geedge Networks نقش کلیدی در ارائه این خدمات به دولتهای اقتدارگرا بازی کرده است. این گزارش، که حاصل افشای بیش از ۱۰۰ هزار سند داخلی از این شرکت است، تصویری بیسابقه از چگونگی صادرات فناوریهای سانسور، جاسوسی، مهندسی ترافیک و کنترل رفتار کاربران اینترنتی را ترسیم میکند. این شرکت که بهطور مستقیم با آزمایشگاه تحقیقاتی «Mesalab» یا Massive and Effective Stream Analysis از زیرمجموعههای آکادمی علوم چین در ارتباط است، مجموعهای از محصولات نظارتی را به دولتهای مختلف عرضه میکند که امکان نظارت فراگیر، سانسور پیشرفته، ردیابی کاربران، و مدیریت متمرکز ترافیک اینترنت را فراهم میسازند.

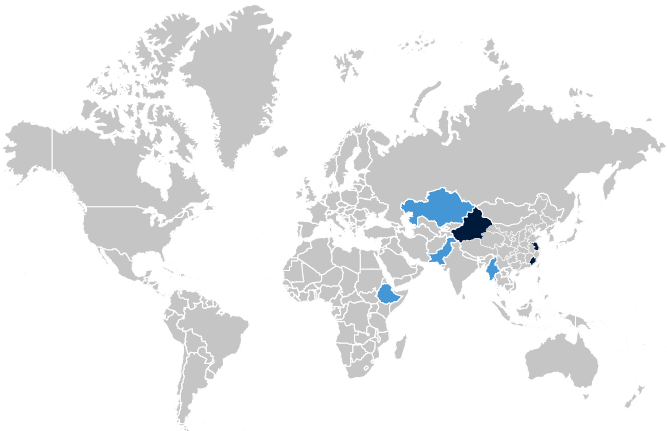

بر اساس اسناد درز کرده، Geedge با دولتهای قزاقستان، اتیوپی، پاکستان، میانمار و یک کشور ناشناس همکاری داشته و همچنین در مناطق خاصی از خود چین مانند سینکیانگ، فوجیان و جیانگسو نیز سیستمهای مشابهی را پیادهسازی کرده است. فناوریهای ارائهشده شامل بازرسی عمیق بستهها (DPI)، کنترل زنده بر موقعیت مکانی کاربران موبایل، فیلترینگ محتوای هدفمند، و زیرساختهایی برای اختلال، جاسوسی، امتیازدهی رفتاری، و تزریق بدافزار به کاربران است.

یافتههای کلیدی گزارش

- شرکت Geedge سیستمهایی مشابه فایروال بزرگ چین را به دولتهای اقتدارگرا در آسیا و آفریقا عرضه کرده است؛ کشورهایی مانند قزاقستان، اتیوپی، پاکستان، میانمار و یک کشور ناشناس (کد A24).

- برخلاف ظاهر این شرکت بهعنوان یک شرکت امنیت سایبری متعارف، محصولات Geedge عملاً ابزارهایی برای اعمال نظارت همهجانبه، کنترل محتوا، قطع اینترنت، ردیابی کاربران، و فیلترینگ رفتاری هستند. این محصولات بهطور خاص برای دولتهایی طراحی شدهاند که نسبت به حریم خصوصی شهروندان بیتفاوتاند.

- در داخل چین نیز مدل «فایروال استانی» در حال شکلگیری است و Geedge در حال توسعه سامانههای محلی برای سانسور منطقهای در استانهایی چون سینکیانگ، فوجیان و جیانگسو است.

- قابلیتهای این سیستمها شامل: DPI، تحلیل ترافیک تجمیعی، شناسایی موقعیت مکانی لحظهای کاربران موبایل، طراحی مقررات فیلترینگ سفارشی، کاهش کیفیت خدمات خاص (throttling)، امتیازدهی به رفتار کاربران، مسدودسازی ویپیانها و ابزارهای دور زدن سانسور، و آلودهسازی فایلها به بدافزار است.

- مشتریان Geedge میتوانند بهراحتی کاربران VPN یا شبکه تور را شناسایی کرده و فعالیتهای گذشته آنان را بررسی کنند؛ به عبارتی این سامانهها با نقض اصل «عدم عطف به ماسبق»، کاربران را برای فعالیتهایی مجازات میکنند که در زمان وقوع قانونی بودهاند.

- از آنجا که مدیریت این سیستمها از راه دور توسط کارکنان Geedge در چین انجام میشود، دادههای کاربران کشورهای مختلف در اختیار مهندسان و دانشجویان وابسته به آکادمی علوم چین قرار میگیرد. این موضوع تهدیدی جدی برای حاکمیت داده و استقلال دیجیتال کشورها محسوب میشود.

- این شرکت برای دور زدن تحریمها، محصولات خود را به گونهای طراحی کرده که با سختافزارهای متنوع و عمومی سازگار باشند. این طراحی باعث شده در مواردی مثل جایگزینی Sandvine در پاکستان، به راحتی از زیرساختهای موجود برای نصب سیستم Geedge استفاده شود.

- شرکتهای ارائهدهنده اینترنت که از بودجه کشورهای غربی تأمین مالی میشوند مانند Frontiir در میانمار یا Safaricom در اتیوپی نیز در پیادهسازی این سیستمهای سرکوبگر نقش ایفا کردهاند. اینکه چه میزان از همکاری این شرکتها به اطلاع سرمایهگذاران غربیشان رسیده، پرسشی است که همچنان بیپاسخ مانده است.

- بسیاری از محصولات Geedge تقلیدی یا مبتنی بر کدهای متنباز شرکتهای غربی (نظیر Greynoise، Fortinet، Shodan) هستند. این کپیبرداری گاه بدون رعایت مجوزهای لازم انجام شده و برای رقابت سریعتر در بازار سانسور به کار رفته است.

Geedge؛ ابرشرکت چینی سانسور و جاسوسی اینترنتی

در قلب پروژه صادرات «فایروال بزرگ چین» شرکتی قرار دارد به نام Geedge Networks. برخلاف ظاهر فنی این شرکت بهعنوان تأمینکننده سختافزار و نرمافزارهای مدیریت شبکه، اسناد نشان میدهد که Geedge پیمانکار امنیتی صدور فناوریهای سانسور، نظارت، کنترل ترافیک، و جاسوسی اینترنتی در جمهوری خلق چین است. این شرکت محصولات ترکیبی به دولتهای اقتدارگرا عرضه میکند که با استفاده از آنها میتوان اینترنت یک کشور را کنترل، رصد، فیلتر، قطع، و حتی از آن برای سرکوب و آلودهسازی کاربران بهرهبرداری کنند. این ابزارها شامل سختافزار و نرمافزارهایی است که به شکل یک «بسته آماده نصب» با همکاری مستقیم با دولتها و شرکتهای ارائهدهنده اینترنت (ISP) اجرا میشود.

قلب فناوریهای نظارتی شرکت Geedge، سامانهای است به نام Tiangou Secure Gateway (دروازه امن تیانگو یا TSG) که در تمام پروژههای این شرکت بهعنوان ستون فقرات عملیات سانسور، کنترل و جاسوسی شبکهای بهکار گرفته میشود. TSG را میتوان معادل یک فایروال ملی دانست که نهتنها از فایروالهای رایج شرکتی پیشرفتهتر است، بلکه طراحی آن بهگونهای است که میتواند کل ترافیک اینترنت یک کشور را پردازش، طبقهبندی، مهندسی و سانسور کند. این سامانه، پلتفرمی است که قابلیتهای پیشرفتهای چون بازرسی عمیق بستهها (Deep Packet Inspection)، انسداد هدفمند خدمات، کاهش کیفیت اتصال، شناسایی کاربران، و حتی آلودهسازی ترافیک اینترنتی را بهصورت یکپارچه در اختیار دولتها قرار میدهد.

ساختار عملکرد TSG از چند لایه سختافزاری و نرمافزاری تشکیل شدهاست که بهصورت خوشهای (Clustered) قابل استقرار در زیرساخت شبکهی کشور هدف است. بسته به انتخاب دولت مشتری، این سامانه میتواند بهصورت «فعال» (inline) یا «غیرفعال» (mirrored) مستقر شود. در حالت فعال، تمام ترافیک ورودی و خروجی باید از دروازه TSG عبور کند و در صورت بروز خطا در سامانه، کل ارتباط اینترنتی کشور مختل خواهد شد. این نوع استقرار، برای کشورهایی که خواهان کنترل مطلق هستند، کاربرد دارد. در حالت غیرفعال، ترافیک فقط برای نظارت کپی میشود و در مسیر اصلی دخالت نمیشود.

کلیدیترین ویژگی فنی TSG، توانایی آن در بازرسی عمیق بستهها است. این سامانه قادر است نهتنها متادیتا، بلکه بخشهایی از محتوای رمزنگارینشده را نیز استخراج کند. TSG میتواند ترافیک پروتکلهایی چون HTTP، DNS، TLS، ایمیل، SIP و حتی محتوای صوتی و تصویری را تحلیل کند. در مواردی که ارتباط رمزنگاری شده باشد، TSG دو گزینه دارد: نخست، رمزگشایی کامل از طریق حمله «مرد میانی» (MITM) با نصب گواهی جعلی روی دستگاه کاربر؛ دوم، تحلیل الگوهای رمزنگاریشده بدون نیاز به دخالت کاربر، که بهواسطهی یادگیری ماشین و شناسایی ویژگیهای ترافیک، الگوهای مشکوک را شناسایی میکند. این روش دوم، در عمل در کشورهای مختلف ترجیح داده میشود، زیرا نامحسوس و گستردهتر است.

TSG همچنین قابلیت انسداد هوشمند سرویسهای ویپیان، ابزارهای دور زدن سانسور، و شبکههایی چون Tor و Psiphon را داراست. این سامانه با بهرهگیری از پایگاه دادهای به نام AppSketch، نمایههای ترافیکی اپلیکیشنها و سرویسهای رمزنگاریشده را تحلیل کرده و با تطبیق آن با لیست سیاه دولتها، اقدام به انسداد هدفمند یا کاهش کیفیت اتصال میکند. در برخی کشورها مانند میانمار، امکان تخصیص دسترسی به VPN فقط برای نهادهای حکومتی یا شرکتهای خاص وجود دارد؛ امکانی که AppSketch آن را تسهیل میکند.

اما عملکرد TSG فقط به انسداد محدود نمیشود؛ این سامانه از طریق الگوریتمهای شناسایی کاربر، قادر است فعالیت کاربران را به هویتهای فیزیکی (بر اساس IP، IMSI، IMEI و شماره تلفن) متصل کرده و برای هر کاربر یک امتیاز رفتاری تعریف کند. در صورت پایین آمدن این امتیاز، اتصال کاربر به اینترنت ممکن است قطع شود و برای بازیابی آن، کاربر ملزم به ارائه تصویر چهره یا مدارک شناسایی گردد.

یکی دیگر از ابعاد خطرناک TSG، قابلیت تزریق کد مخرب در لحظه عبور ترافیک است. این سیستم میتواند فایلهای قابل دانلود را در همان لحظه تغییر دهد و محتوایی جاسوسافزار یا آلوده به بدافزار به آن اضافه کند. فایلهایی از نوع EXE، DMG، APK، حتی اسناد PDF یا عکسهای JPEG و صفحات وب HTML، همگی در معرض آلودهسازی قرار دارند. این ویژگی به دولتها امکان میدهد تا کاربرانی را که از ابزارهای رمزنگاری استفاده میکنند یا به سایتهای فیلترشده دسترسی دارند، به شکل نامحسوس هدف حملات دقیق قرار دهند.

در کنار همه اینها، یکی از بحثبرانگیزترین قابلیتهای TSG، سرویس مخفیانهای است به نام DLL Active Defense که در عمل، معادل یک سرویس حمله DDoS به سفارش مشتری است. برخلاف آنچه از نام آن برمیآید، این ابزار دفاعی نیست، بلکه امکان اجرای حملات گسترده منع سرویس را علیه وبسایتها و زیرساختهای مخالف دولتها فراهم میسازد — حتی در خارج از مرزهای آن کشور. این سامانه با بهرهگیری از زیرساخت TSG و سوءاستفاده از مرورگر کاربران داخلی، عملاً نوعی باتنت نامرئی برای حملات سایبری میسازد.

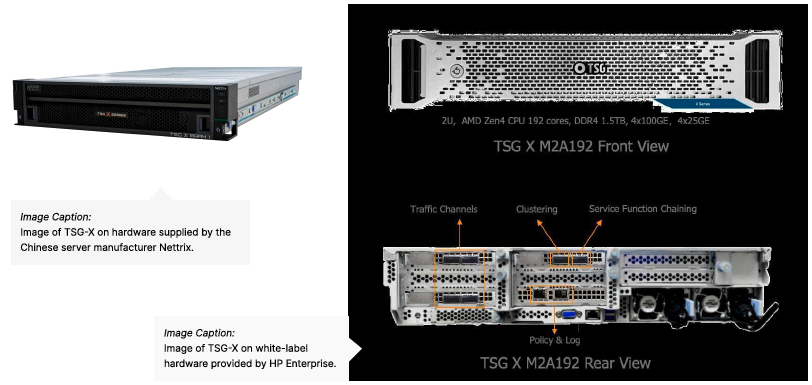

در سطح زیرساختی، TSG بر پایه سیستمعاملی به نام TSG-OS ساخته شده که نسخهای بومیشده از لینوکس ردهت است و با استفاده از ابزارهای DevOps، از جمله Docker، Kubernetes و Ansible، قابلیت استقرار بر روی سختافزارهای متنوع را دارد. این ویژگی باعث شده که حتی در کشورهایی مثل پاکستان، TSG بتواند روی سختافزارهای قدیمی شرکت Sandvine نصب شود؛ شرکتی که خود سابقه فروش فناوری DPI به حکومتهای سرکوبگر را دارد.

محصولات اصلی Geedge عبارتاند از:

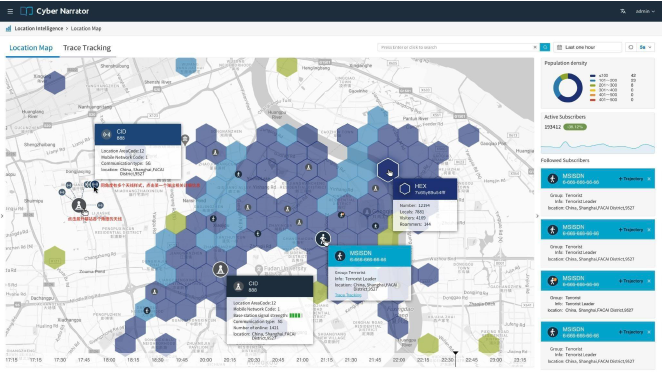

Cyber Narrator (راوی سایبری): چشم همهبین

در معماری نظارت دیجیتال شرکت Geedge، یکی از محوریترین ابزارها سامانهای با عنوان Cyber Narrator است؛ محصولی که بهصورت مشخص برای استفاده اپراتورهای غیرفنی، مأموران اطلاعاتی، و مسئولان امنیت داخلی طراحی شدهاست. برخلاف ابزارهای پیچیده و فنی مهندسی شبکه، Cyber Narrator رابطی ساده، تصویری و قابلفهم دارد که امکان تحلیل کلاندادههای ارتباطی را برای کاربرانی فراهم میسازد که ممکن است حتی درک فنی محدودی از لایههای شبکه یا پروتکلهای رمزنگاری داشته باشند.

این ابزار عملاً نقش «چشم همهبین» در زیرساخت نظارتی Geedge را ایفا میکند. Cyber Narrator به کاربرانش اجازه میدهد ترافیک کاربران اینترنتی را در قالبی گرافیکی و جغرافیایی مشاهده کنند؛ طوری که با چند کلیک میتوان نقشهای زنده از رفتار دیجیتال جمعیتهای مختلف، محلات خاص یا مناطق پرریسک مثل مناطق اعتراضی یا اقلیتنشین را مشاهده کرد. این سامانه با اتصال به سیستمهای تحلیل عمیق بستهها (DPI) و پایگاههای داده رفتاری، قادر است شاخصهایی چون زمان دسترسی، نوع اپلیکیشن مورد استفاده، شیوه اتصال (از طریق دکل موبایل یا Wi-F)، و حتی میزان تحرک کاربر را نمایش دهد.

از دیگر توانمندیهای Cyber Narrator، شناسایی کاربران بر اساس Cell ID است؛ یعنی امکان شناسایی افراد نه صرفاً با شماره یا IP، بلکه بر اساس دکل مخابراتی که به آن متصل بودهاند. این ویژگی بهویژه در مناطق با تراکم پایین یا در زمان بحرانهایی چون اعتراضات خیابانی، میتواند برای ردگیری کاربران حیاتی باشد.

Cyber Narrator همچنین ابزارهایی برای تحلیل الگوهای ارتباطی مشکوک ارائه میدهد. بهعنوان مثال، اگر گروهی از کاربران در بازه زمانی خاصی همزمان به اپ خاصی متصل شده باشند (مثلاً یک اپ پیامرسان رمزنگاریشده)، سیستم میتواند آنها را بهعنوان یک «خوشه احتمالی هماهنگ» نشانهگذاری کند. این قابلیت میتواند منشأ تحلیلهای بعدی برای شناسایی شبکههای فعال سیاسی یا منتقدان باشد.

نکته مهم و نگرانکنندهتر آنکه این سامانه قابلیت دسترسی به دادههای گذشته کاربران را نیز دارد؛ حتی در مورد سرویسهایی که در حال حاضر مسدود شدهاند. این یعنی Cyber Narrator میتواند بهصورت پسنگر، مسیر فعالیت کاربران را پیش از فیلتر شدن یک سرویس نیز تحلیل کند و بدین ترتیب پروفایل امنیتی فرد را بر اساس دادههایی بسازد که در گذشته او رخ دادهاند؛ بدون اطلاع و بیهیچ امکان پاککردنی.

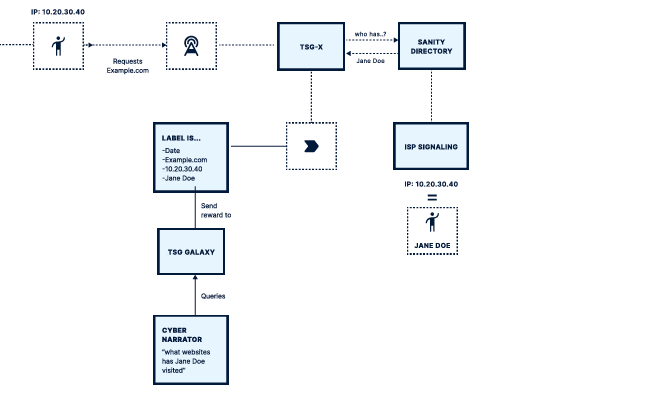

TSG Galaxy: انبار عظیم تحلیل اطلاعات کاربران

در قلب پروژههای نظارتی شرکت Geedge، زیرساختی قرار دارد که عملکرد آن کمتر در ظاهر دیده میشود اما در عمل، هستهی شناخت، طبقهبندی، و تصمیمگیری درباره کاربران را تشکیل میدهد: سامانهای موسوم به TSG Galaxy. این سامانه را میتوان انبار عظیم دادهها و تحلیلهای رفتاری دانست که نهتنها دادههای ترافیکی لحظهای کاربران را جمعآوری میکند، بلکه با ترکیب این دادهها با اطلاعات جمعیتشناختی و ساختارهای امنیتی، تحلیلهای پیشبینانه و هدفمند ارائه میدهد.

TSG Galaxy بهطور مستقیم به سامانه TSG (دروازه امن تیانگو - محصول بعدی) متصل است و تمام دادههای پردازششده از بازرسی عمیق بستهها (DPI) و دیگر نقاط شبکه را بهصورت ساختیافته در خود ذخیره میکند. این دادهها شامل فهرست وبسایتها، اپلیکیشنهای مورد استفاده، دامنههای جستوجو، مدت زمان اتصال، ساعات فعالیت، مسیرهای جغرافیایی اتصال و حتی الگوهای ارتباطی فردی و گروهی است.

اما Galaxy صرفاً یک پایگاه داده نیست. قدرت اصلی آن در قابلیت جستوجو و تحلیل همبستهی اطلاعات نهفته است. به کمک این سیستم، مأموران و نهادهای امنیتی میتوانند پروفایل کاملی از کاربران تهیه کنند، روابط میان آنها را بهصورت گراف شبکهای ببینند و حتی با ابزارهای داخلی مانند سیستم «پیشنهاد نظارت»، افراد مشکوک یا خطرناک را اولویتبندی کنند.

از منظر کارکرد عملیاتی، Galaxy به دولتها این امکان را میدهد که نه فقط ببینند کاربران در حال حاضر چه میکنند، بلکه بفهمند چه کسانی احتمال دارد در آینده اقدامی انجام دهند. این عملکرد پیشبینانه با تحلیل ترکیبی دادههای سابقهدار، رفتارهای پرتکرار، و الگوریتمهای امتیازدهی ریسک کاربر صورت میگیرد.

ویژگی دیگر Galaxy، پشتیبانی از جستوجوهای بازسازیشده است. یعنی حتی اگر ارتباط کاربر رمزنگاری شده یا اپلیکیشن مورد استفادهاش فیلتر شده باشد، Galaxy میتواند بر اساس متادیتا و دادههای پیشین، مسیر فعالیت او را بازسازی کند و نقاط اتصال پنهان را آشکار سازد. این قابلیت، آن را به ابزار قدرتمندی برای مقابله با ابزارهای ضد سانسور و رمزنگاری شخصی بدل کردهاست.

در نهایت، TSG Galaxy فراتر از یک ابزار نظارتی ساده است. این سامانه مغز متفکر ساختار نظارت یکپارچه است؛ جایی که تصمیمگیری درباره قطع دسترسی، اعمال محدودیت، شناسایی هدف، یا حتی حذف فیزیکی مخالفان، میتواند بر پایه دادههای دقیق، پیوسته و ذخیرهشده در این انبار اطلاعاتی اتخاذ شود.

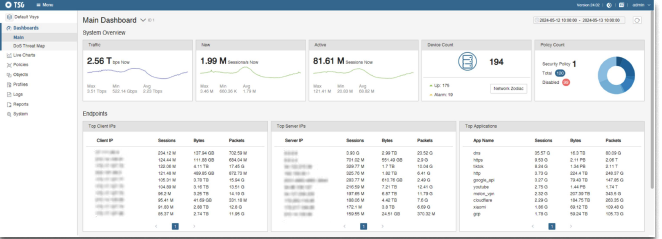

Tiangou Secure Gateway یا TSG: مرکز کنترل و سانسور ملی

محصول پرچمدار Geedge که نقش فایروال ملی را بازی میکند و معادل فایروال بزرگ چین در مقیاس کشوری است، سامانهای به نام دروازه امن تیانگو یا TSG است. TSG نه فقط یک ابزار نظارتی، بلکه یک معماری کامل برای کنترل، فیلترینگ، تحلیل و مجازات کاربران اینترنتی در مقیاس ملی است.

TSG با بهرهگیری از فناوری بازرسی عمیق بستهها (DPI) قادر است تمام ترافیک ورودی و خروجی شبکه را تحلیل و طبقهبندی کند. این سامانه میتواند ابزارهای دور زدن سانسور مانند ویپیانها، تور، سایفون و WebTunnel را شناسایی و مسدود کند، یا در موارد خاص تنها سرعت آنها را کاهش دهد (Throttling). همچنین با تحلیل شناسههای دستگاه و رفتار شبکه، حتی کاربران پشت IPهای مشترک (NAT) یا اتصالهای موبایلی (tethering) را تفکیک کرده و بهصورت مجزا تحت نظر میگیرد.

بُعد تهاجمی TSG نیز کماهمیت نیست: این سامانه قادر است در لحظه عبور فایلها و صفحات وب از شبکه، کدهای آلوده و جاسوسافزار تزریق کند. فایلهایی مانند APK، PDF یا حتی صفحات HTML در این مسیر قابلیت دستکاری دارند؛ بدون اطلاع کاربر و بهصورت کاملاً نامحسوس.

در نهایت، TSG به هر کاربر یک امتیاز رفتاری (Reputation Score) اختصاص میدهد. کاربران با فعالیتهای «مشکوک» مانند استفاده مکرر از ابزارهای رمزنگاری یا دسترسی به سایتهای فیلترشده، در صورت پایین آمدن امتیاز، ملزم به احراز هویت با تصویر چهره یا مدارک هویتی میشوند. این سامانه نهفقط شبکه، بلکه انسان را هدف میگیرد.

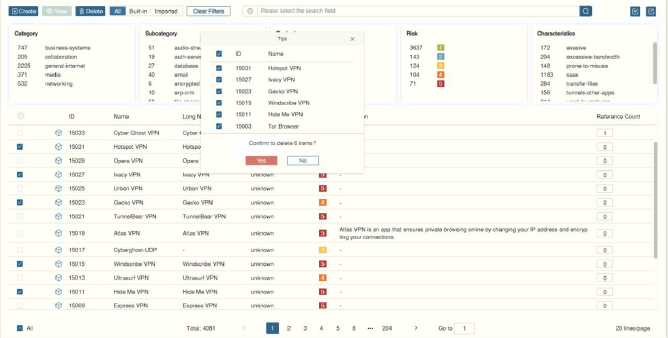

AppSketch: پایگاه داده تشخیص اپلیکیشنها / اینترنت طبقاتی

سامانهای برای شناسایی و دستهبندی سرویسها و اپلیکیشنها بر اساس الگوی ترافیک آنها. این ابزار امکان انسداد انتخابی (مثلاً فقط برای کاربران غیر حکومتی) را فراهم میسازد. نسخه آزمایشی جدیدی به نام AppSketch Works نیز در حال توسعه است که بهصورت خودکار اپها را شناسایی و بلاک میکند.

DLL Active Defense: حملات DDoS به سفارش مشتری

سامانهای شبهسایبری که در ظاهر برای مقابله با حملات DDoS طراحی شده، اما در واقع میتواند از طریق تزریق کدهای مخرب و سوءاستفاده از کاربران معمولی، حملات DDoS گستردهای را علیه وبسایتها و خدمات اینترنتی اجرا کند؛ مشابه عملکرد Great Cannon چین.

TSGX؛ سختافزار یکپارچه برای سانسور در مقیاس بالا

TSGX نام راهکار سختافزاری اختصاصی شرکت Geedge است که بهطور خاص برای اجرای سامانههای کنترل و سانسور در سطح ملی طراحی شدهاست. این دستگاهها ابتدا با برندهای عمومی مانند Dell و HP عرضه شدند، اما نسخههای فعلی آن از سرورهای سفارشیسازیشده Nettrix (زیرمجموعه شرکت ابررایانهای Sugon) بهره میبرند. TSGX از معماری پردازش موازی و پشتیبانی از کارتهای FPGA برخوردار است، تا بتواند حجم عظیمی از ترافیک اینترنت را در لحظه تحلیل، فیلتر و مهندسی مجدد کند. این سختافزار، زیرساخت فیزیکی رژیمهای سانسور را شکل میدهد.

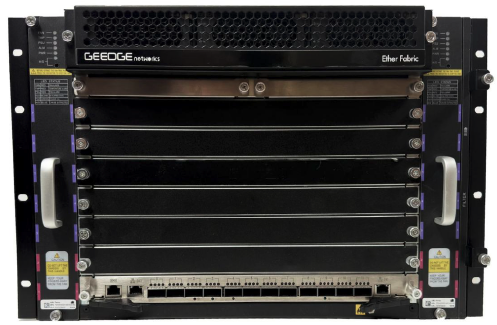

Ether Fabric: سختافزار اختصاصی توازن ترافیک

تنها سختافزار کاملا اختصاصی Geedge است که نقش «بروکر بستههای شبکه» را در مراکز داده ایفا میکند و با قابلیتهایی همچون پشتیبانی از استاندارد ATCA و تراشه Barefoot از شرکت Intel، امکان توزیع ترافیک میان گرههای فایروال را دارد.

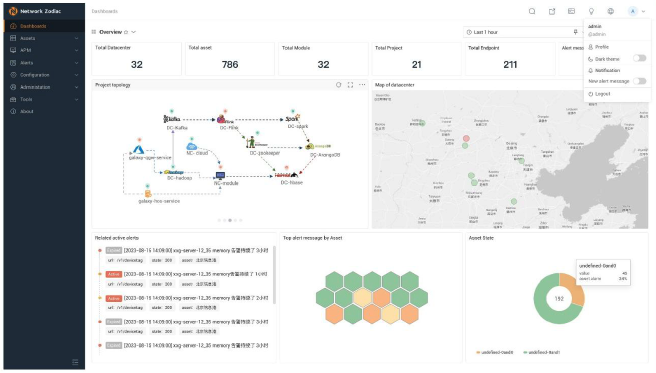

Network Zodiac: داشبورد نظارت بر سختافزار شبکه

نسخه بومیشدهای از ابزارهایی مانند Grafana که برای نظارت بر وضعیت سختافزارهای شبکه استفاده میشود. این سامانه میتواند عملکرد گرههای شبکه، خطاها و وضعیت سرورها را به صورت زنده نمایش دهد و به مدیران شبکه امکان اتصال از راه دور به تجهیزات را بدهد.

TSG-OS: سیستم عامل فایروال با کد منبع داخلی

این سیستمعامل مبتنی بر Red Hat Enterprise Linux است و از ابزارهای مدرن DevOps مانند Docker، Ansible و Kubernetes استفاده میکند. این موضوع به Geedge امکان میدهد که حتی از سختافزارهای قدیمی مانند تجهیزات Sandvine در پاکستان نیز بهرهبرداری کند و خود را در برابر تحریمها مقاوم کند.

در مجموع، TSG نه فقط یک ابزار مهندسی ترافیک، بلکه یک زیرساخت نظارت، سانسور، شناسایی و حمله سایبری کامل است که به دولتهای سرکوبگر این امکان را میدهد تا تمامی حلقههای زنجیره کنترل دیجیتال را بهصورت یکپارچه در اختیار داشته باشند. در کنار رابطهایی چون Cyber Narrator و پایگاههای دادهای نظیر TSG Galaxy، این سامانه میتواند فضای مجازی را به محیطی کاملاً قابل پیشبینی، رصدپذیر و کنترلپذیر تبدیل کند.

Geedge پیمانکار سانسور و شنود کشورهای خودکامه

بررسی اسناد افشاشده نشان میدهد که شرکت Geedge تنها یک ارائهدهنده فناوری نیست، بلکه به شکلی فعال و هدفمند با دولتهای اقتدارگرا در سراسر جهان برای پیادهسازی زیرساختهای سرکوب اینترنتی همکاری میکند. پروژههای این شرکت در چهار کشور اصلی یعنی قزاقستان، اتیوپی، پاکستان و میانمار و همچنین در منطقهی سینکیانگ چین اجرا شدهاند. در هر یک از این کشورها، ساختار، اهداف، و پیامدهای این استقرار متفاوت اما در یک محور مشترک بوده: کنترل همهجانبه اینترنت برای سرکوب مخالفان و محدودسازی آزادی بیان.

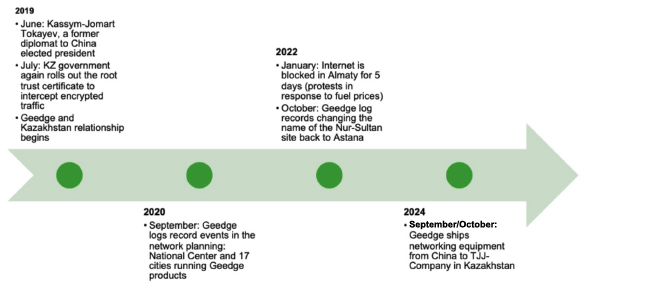

قزاقستان؛ نخستین مشتری Geedge

روابط Geedge با قزاقستان از سال ۲۰۱۹ آغاز شد، در دورهای که رئیسجمهور جدید این کشور، قاسمجومارت توقایف، اصلاحاتی سطحی را در سیاست داخلی آغاز کرده بود اما در پشت پرده به دنبال تقویت ابزارهای سرکوب دیجیتال بود. اسناد نشان میدهد که سیستمهای Geedge از همان ابتدا در مقیاس ملی در قزاقستان نصب شدهاند، شامل مرکز فرماندهی، مراکز دادهای ISPها و سامانههای تحلیل و مدیریت سانسور.

جالب توجه آنکه، برخلاف فرض رایج مبنی بر وابستگی قزاقستان به فناوری نظارتی روسی (SORM)، مدارک نشان میدهد که بخش عمده زیرساخت نظارت دیجیتال این کشور از چین وارد شدهاست. Geedge برای پروژه قزاقستان مستندات داخلی را به زبان روسی ترجمه کرده و دسترسی کامل به دادههای کاربران از جمله IP، موقعیت مکانی، و محتوای ترافیک را برای مقامات فراهم کردهاست.

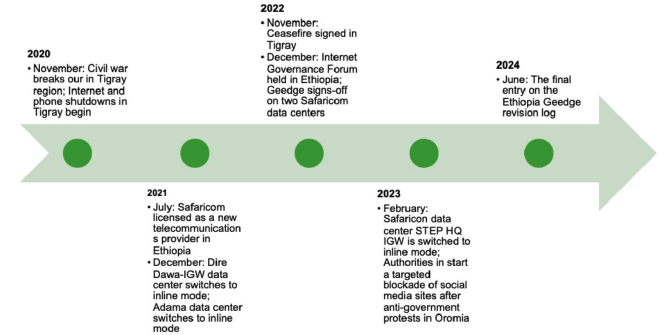

اتیوپی؛ فایروال در سایه توافق صلح

در حالیکه نمایندگان سازمان ملل در سال ۲۰۲۲ در آدیسآبابا درباره حقوق بشر و اتصال جهانی صحبت میکردند، میلیونها شهروند در منطقه تیگرای همچنان در خاموشی کامل اینترنتی بهسر میبردند. همان زمان، دولت اتیوپی با Geedge قراردادی منعقد کرد تا یک زیرساخت پیشرفته سانسور اینترنتی راهاندازی کند. این پروژه، که همزمان با ورود شرکت Safaricom به بازار مخابرات اتیوپی انجام شد، نشان میدهد که «لیبرالیزهسازی بازار» الزاماً به معنای آزادی اینترنت نیست.

بر اساس اسناد، Geedge در بیش از ۱۰ مرکز داده، بهویژه در زیرساختهای Safaricom، سختافزار نصب کرده و سامانه نظارت و انسداد را بهطور کامل راهاندازی نمودهاست. این زیرساخت به دولت اتیوپی این امکان را داد تا در جریان اعتراضات به درگیری کلیسا و دولت در سال ۲۰۲۳، دست به انسداد هدفمند شبکههای اجتماعی و VPNها بزند. تغییر وضعیت سامانه از حالت «غیرفعال» به «فعال» همزمان با برنامهریزی برای قطعی اینترنت انجام شدهاست؛ الگویی که در سایر کشورها نیز تکرار شدهاست.

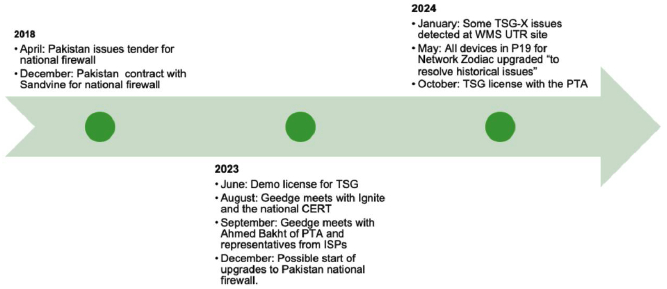

پاکستان؛ میراث بازمهندسیشده سانسور

در پاکستان، زیرساخت سانسور اینترنتی از سالها پیش با کمک شرکتهای غربی مانند Netsweeper و Sandvine مستقر شده بود. اما پس از آنکه ایالات متحده Sandvine را به دلیل نقض حقوق بشر تحریم کرد و قراردادش با دولت پاکستان لغو شد، Geedge وارد میدان شد. سامانهای که امروز به نام «WMS 2.0» شناخته میشود، نسخهای بهروز شده از فایروال ملی پاکستان است که بر اساس سیستمعامل TSG-OS و با بهرهگیری از تجهیزات بازیافتی Sandvine طراحی شده است.

در این پروژه، تمرکز Geedge بر انسداد دقیق محتوای محلی، انسداد اپلیکیشنها، و شناسایی کاربران VPN بودهاست. گزارشهای رسانهای حاکی از آن است که این سامانه نهفقط ارتباطات ورودی و خروجی کشور، بلکه ترافیک داخلی و محلی را نیز تحت نظارت قرار دادهاست. یکی از ویژگیهای مهم این سامانه در پاکستان، اتصال به پایگاه دادهی ملی ثبت هویت (NADRA) و امکان شناسایی دقیق کاربران بر اساس سیمکارتهای بیومتریک ثبتشدهاست. این ادغام، مدل نظارت را از ترافیک شبکه به شناسایی فردی گسترش دادهاست.

میانمار؛ سانسور در سایه کودتا

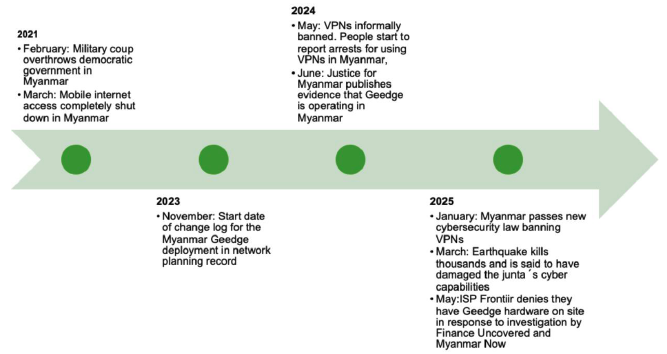

پس از کودتای نظامی در فوریه ۲۰۲۱، میانمار یکی از بزرگترین میدانهای آزمایش Geedge برای استقرار فناوریهای سانسور پیشرفته شد. بر اساس اسناد، پروژه Geedge در میانمار از اواخر ۲۰۲۳ آغاز و در سال ۲۰۲۴ در سی مرکز داده در شهرهایی مانند یانگون، ماندالای، نایپیداو و تاچیلیک تکمیل شدهاست.

این پروژه شامل انسداد اپلیکیشنهای ارتباطی، ممنوعیت استفاده از ویپیان، و ردیابی کاربران بر اساس الگوهای رفتاری است. حتی در شرایطی که شرکتهایی مانند Frontiir (دارای سرمایهگذاری بریتانیا، نروژ و دانمارک) نصب سختافزار Geedge را انکار کردهاند، اسناد نشان میدهند که این تجهیزات بهوضوح در مراکز داده این شرکتها نصب شدهاند. از نظر سطح انسداد، لیست اپلیکیشنهای ممنوعشده در میانمار از سایر کشورها بلندتر است و شامل مسنجرهایی مانند سیگنال و واتساپ نیز میشود.

A24: مشتری ناشناس در مراحل اولیه

در مراحل ابتدایی توسعه پروژههای بینالمللی Geedge، رمز «A24» برای یکی از مشتریان ناشناس بهکار گرفته شد. برخلاف پروژههایی مانند KZ01 (قزاقستان) یا MM01 (میانمار) که هویت کشور مقصد از ابتدا مشخص بود، در مورد A24 اطلاعات کمتری وجود دارد و در اسناد اولیه، تنها به عنوان یک «مشتری در حال مذاکره» در آفریقا توصیف شده است. با این حال، نشانههایی از همزمانی A24 با ورود Safaricom به اتیوپی و انتقال تجهیزات Geedge به آدیسآبابا، احتمال ارتباط آن با پروژه سانسور در اتیوپی را تقویت میکند. این پروژه، نمونهای از استقرار خاموش زیرساختهای سرکوب دیجیتال، پیش از انعقاد رسمی قرارداد است.

سینکیانگ؛ الگویی برای سانسور استانی در چین

بر خلاف تصوری رایج، Geedge محصولات خود را ابتدا برای مشتریان خارجی توسعه داد و سپس در داخل چین مستقر کرد. یکی از مهمترین پروژههای داخلی این شرکت، طرح موسوم به J24 در منطقه سینکیانگ است؛ جایی که تمرکز سانسور بر کنترل اقلیتهای مذهبی و قومی، بهویژه مسلمانان اویغور قرار دارد.

در این پروژه، Geedge تلاش کرده از مدل مرکزی «فایروال بزرگ» فاصله بگیرد و ساختاری استانی، توزیعشده و قابل تنظیم طراحی کند. مستندات نشان میدهد که اهداف این پروژه، فراتر از انسداد ساده است و شامل تحلیل رفتار کاربران، شناسایی روابط اجتماعی، رصد تجمعهای جمعی، و حتی ساخت گراف ارتباطی برای تحلیل شبکههای انسانی است. در کنار سینکیانگ، پروژههایی آزمایشی نیز در استانهای فوجیان و جیانگسو انجام شدهاند که همگی بیانگر روند «استانیسازی سانسور» در چین هستند.

در پایان میتوان گفت که Geedge تنها صادرکننده فناوری نیست، بلکه معماری دیجیتال سرکوب را طراحی، پیادهسازی، مدیریت و توسعه میدهد. پروژههای این شرکت در کشورهای مختلف، نهتنها حکایت از شکست وعدهی لیبرالیزهسازی اینترنت دارند، بلکه نشان میدهند چگونه سرکوب دیجیتال، جهانی، صنعتی و قابل فروش شدهاست.

نبرد با ویپیان، تور و سایفون: تشدید سانسور و پایان حریم خصوصی

یکی از بارزترین کارکردهای سامانههای Geedge در کشورهای مشتری، شناسایی، تحلیل، و مسدودسازی ابزارهای دور زدن سانسور است. این ابزارها شامل ویپیانها، مرورگر تور، و نرمافزارهایی مانند سایفون، برای میلیونها کاربر در سراسر جهان حکم خط نجاتی بهسوی اینترنت آزاد را دارند. اما طبق یافتههای گزارش «کودتای اینترنتی»، Geedge دقیقاً با تمرکز بر نابودی این خط نجات طراحی شده است.

مدارک افشاشده نشان میدهد که شرکت Geedge بهطور تخصصی، تیمهایی را برای تحلیل و مقابله با ابزارهای ضد سانسور اختصاص داده و در این مسیر، از تکنیکهایی مانند مهندسی معکوس اپلیکیشنها، تحلیل ترافیک شبکه، ساخت پایگاه داده پروفایل ترافیکی (AppSketch)، و حتی خرید اشتراک رسمی ویپیانها برای شناسایی ساختارشان استفاده کرده است. تمرکز اصلی این تلاشها روی اپلیکیشنهای موبایلی بودهاست؛ چرا که در بسیاری از کشورهای هدف، بخش اعظم دسترسی کاربران به اینترنت از طریق گوشیهای هوشمند انجام میشود.

ویپیانها؛ از مهندسی معکوس تا انسداد دائمی

بخش قابلتوجهی از گزارش به روند شناسایی و انسداد ویپیانها اختصاص دارد. در این روند، Geedge با استفاده از تحلیل ایستا (static analysis) و پویا (dynamic analysis)، فایل نصبی اپها را بررسی کرده و لیست سرورهای آنها را استخراج میکند. سپس این سرورها وارد فهرست انسداد میشوند و با بهروزرسانیهای پیدرپی، به TSG منتقل میشوند.

TSG میتواند نهتنها پروتکلهای رایج مانند OpenVPN، WireGuard، یا IPSec را شناسایی و مسدود کند، بلکه با استفاده از متادیتاهایی نظیر JA3 hash، TLS fingerprint و DNS query نیز بهصورت غیرمستقیم به شناسایی ابزارهای رمزنگاریشده دست میزند. از آنجایی که سامانههای Geedge به دادههای کاربر، IP، IMSI و شناسه موبایل دسترسی دارند، حتی در صورت تغییر اپلیکیشن، میتوانند کاربر را دنبال کرده و مسیر بعدی او را نیز مسدود کنند.

تور؛ حمله به ناشناسترین شبکه جهان

تور بهعنوان ابزاری حیاتی برای روزنامهنگاران، کنشگران و قربانیان سانسور طراحی شدهاست. اما اسناد فاششده نشان میدهد که Geedge، بهویژه در پروژههای چین و میانمار، بهطور خاص روی شناسایی و انسداد تور تمرکز کرده است. تمرکز آنها بر نسخههای موبایلی تور مانند Tor Browser for Android و Orbot بودهاست.

با آنکه تور از روشهای متعددی برای عبور از سانسور استفاده میکند، از جمله پلهای مخفی، Obfs4 و WebTunnel اما Geedge از تکنیکی به نام Psiphon3-SLOK استفاده کرده که توانسته بسیاری از این روشها را در میانمار بیاثر کند. همچنین مستندات نشان میدهند که تیمی از دانشجویان وابسته به آزمایشگاه Mesalab در حال تحقیق بر روی روشهای انسداد WebTunnel بودهاند؛ روشی که تاکنون از انسداد گریخته، اما در فهرست اهداف Geedge قرار دارد.

سایفون؛ هدف اول در زمان اعتراضات

سایفون بهویژه در کشورهایی که تحت تحریم شدید قرار دارند – مانند ایران، میانمار، و چین – نقشی کلیدی در ارائه دسترسی به اینترنت بازی کرده است. Geedge نیز این را میداند. دادههای داخلی شرکت نشان میدهد که نرمافزاری به نام Psiphon3-SLOK توسعه یافته که سرورهای رمزنگاریشده سایفون را استخراج و به فهرست انسداد اضافه میکند.

طبق اطلاعات داخلی سایفون، همزمان با آغاز پروژه Geedge در میانمار (مه ۲۰۲۴)، تعداد کاربران سایفون بهشدت افزایش یافته و شیوهی اتصال کاربران به سرورهای امن دچار تغییر شده است؛ نشانهای از انسداد گسترده توسط فایروال Geedge. البته تلاش Geedge کاملاً موفق نبوده و بخشی از کاربران با بهرهگیری از سرورهای پیچیدهتر مانند OBFUSCATED همچنان متصل ماندهاند، اما این خود نشاندهنده آغاز رقابت تازهای میان ابزارهای آزادیبخش و فناوریهای سرکوبگر است.

خطر شناسایی کاربر به جای اپلیکیشن

یکی از خطرناکترین نکات گزارش این است که در مدل Geedge، تمرکز اصلی فقط بر شناسایی ابزارهای دور زدن سانسور نیست، بلکه شناسایی فرد استفادهکننده از آنها نیز بهطور خاص دنبال میشود. به بیان دیگر، سامانه بهجای اینکه بپرسد: «چه کسی از چه ویپیان استفاده کرده؟» میپرسد: «این کاربر، امروز و دیروز و هفته پیش، از چه چیزی استفاده کرده؟» و بدین ترتیب، برچسب «کاربر مشکوک» به او اختصاص مییابد. این مسئله، اصل بنیادین حریم خصوصی و عدم بازگشت به گذشتهی قانونی را نقض میکند.

از مجموع این یافتهها میتوان چنین نتیجه گرفت که سیستمهای Geedge در پی نابودی فناوریهای ضد سانسور هستند نه به شکل مقطعی و محدود، بلکه بهگونهای سیستماتیک، پیوسته و با هدف خنثیسازی کامل سازوکارهای مقاومت دیجیتال. این وضعیت، خطر بزرگی برای هر شهروندی در کشورهای هدف و حتی فراتر از آن است؛ چراکه انسداد فناوری آزادی، تنها در یک مرز متوقف نمیماند.

همدستی غربیها؛ از سرمایهگذاری تا مجوز فناوری برای سرکوب دیجیتال

در ادبیات سیاسی رایج، فناوری نظارت و سانسور اغلب با کشورهایی چون چین و روسیه پیوند خورده است. اما شواهد ارائهشده در این گزارش، تصویری پیچیدهتر و ناراحتکنندهتر ارائه میدهد: شرکتها، سرمایهگذاران و فروشندگان فناوری در غرب نیز نقشی مهم در دوام و گسترش این زیرساختهای سرکوب دارند. گاهی آگاهانه و گاهی با چشمپوشی از پیامدها، آنها در زنجیرهای مشارکت کردهاند که نتیجهاش، نظارت، کنترل، و مجازات کاربران در کشورهایی چون میانمار، پاکستان، اتیوپی و چین بوده است.

یکی از نمونههای برجستهی این مشارکت، فناوری «Sentinel HASP» است؛ سامانهای برای مدیریت لایسنس نرمافزار که توسط یک شرکت کوچک آمریکایی به نام Aladdin تولید شد، سپس به SafeNet و بعد Gemalto واگذار شد و نهایتاً مالکیت آن به غول هوافضا و دفاعی فرانسه یعنی Thales Group رسید. طبق اسناد افشاشده، شرکت Geedge از Sentinel HASP برای مدیریت دوره بهرهبرداری از نرمافزارهای TSG استفاده میکرده است؛ بهطوریکه در پایان دوره مجاز، نرمافزار غیرفعال میشده و تنها با دریافت مجوز جدید از Geedge دوباره فعال میشده است.

این بدان معناست که شرکت Thales، هرچند در ظاهر نقشی در عملکرد فنی یا محتوایی سامانههای سانسور نداشته، اما با فراهمکردن زیرساخت مجوزدهی، در عمل به پایداری زنجیره نظارت در کشورهای سرکوبگر کمک کرده است. در پاسخ به خبرنگاران این گزارش، Thales ضمن تأیید ارتباط با Geedge، ادعا کرده که فناوری Sentinel به عملکرد جاسوسی محصولات Geedge ارتباطی ندارد؛ پاسخی که بسیاری از فعالان حقوق دیجیتال آن را ناکافی میدانند.

اما ماجرا فقط به فروش مجوز محدود نمیشود. در مواردی مانند پاکستان، شرکت Geedge از سختافزارهای بازیافتی شرکت کانادایی Sandvine استفاده کرده که پیشتر برای دولت پاکستان زیرساخت DPI فراهم میکرد. اگرچه Sandvine پس از فشارهای بینالمللی و اعمال تحریمها از این پروژه کنار کشید، اما Geedge توانست با کمترین هزینه، سیستمعامل TSG را روی همان تجهیزات نصب کند و سامانه سانسور را احیا و ارتقاء دهد. این مسئله نشان میدهد که خروج یک بازیگر، در صورت نبود نظارت جامع و عدم امحاء کامل تجهیزات، میتواند راه را برای دیگران باز کند.

در مورد شرکتهای اینترنتی محلی نیز، مسأله به همین اندازه پیچیده است. برای مثال، در میانمار، شرکت Frontiir که از سرمایهگذاریهای دولتهای دانمارک، نروژ و بریتانیا بهرهمند است متهم شده که سختافزارهای Geedge را در مراکز داده خود نصب کردهاست. این شرکت در پاسخ، هرگونه طراحی یا مشارکت در عملیات نظارتی را رد کرده، اما اسناد فاششده از Geedge نشان میدهند که تجهیزات نصبشده در ساختمانهای Frontiir بهوضوح با شبکهی سانسور مرتبط بودهاند.

همچنین، شرکت Safaricom در اتیوپی، که بخشی از مالکیت آن به بانک جهانی و نهاد سرمایهگذاری دولت بریتانیا تعلق دارد، دقیقاً همان زمانی میزبان سختافزارهای Geedge بوده که دولت این کشور دست به انسداد شبکههای اجتماعی و ویپیان زده است. بهرغم تمام هشدارها درباره «لیبرالسازی بازار مخابرات»، ورود Safaricom نهتنها به آزادی اینترنت در اتیوپی کمکی نکرد، بلکه به بستری برای پیادهسازی سانسور چینی تبدیل شد.

این پرسش اساسی مطرح میشود: تا چه اندازه سرمایهگذاران، پیمانکاران و شرکتهای فناوری غربی باید در قبال پیامدهای اقدامات یا سکوت خود در پروژههای نظارت و سانسور پاسخگو باشند؟ گزارش نشان میدهد که عدم شفافیت در زنجیرههای تأمین، نبود رویههای مؤثر بررسی تطابق حقوق بشری، و تفسیرهای محدود از مسئولیت، همگی به ایجاد فضایی کمک کردهاند که در آن سرکوب دیجیتال بهراحتی اجرا میشود.

بخش مهمی از مسئولیت، به نهادهای تنظیمگر در کشورهای دموکراتیک بازمیگردد. اگرچه تحریم برخی شرکتها یا ممنوعیت صادرات فناوری به کشورهای خاص اقدامی مهم است، اما در بسیاری موارد، این تحریمها دور زده میشوند؛ از جمله از طریق فروش فناوریهای عمومی (مثل Sentinel HASP) یا همکاری با بازیگران واسطه.

در نهایت، این بخش از گزارش نشان میدهد که ساختار سرکوب دیجیتال، صرفاً محصول شرکتهای چینی نیست. این یک زنجیره جهانی است که حلقههای آن از پکن تا پاریس، از تورنتو تا نایروبی کشیده شدهاند. تا زمانی که این زنجیره بهدرستی افشا، ردیابی و محدود نشود، حکمرانی باز و آزاد بر اینترنت در معرض تهدید جدی باقی خواهد ماند.

جمعبندی؛ اقتدارگرایی دیجیتال بهمثابه سرویس؛ تهدیدی جهانی، پاسخی جهانی

گزارش حاضر، با اتکا به بیش از ۱۰۰ هزار سند فاششده از شرکت Geedge، تصویری کمسابقه از آنچه میتوان «صنعت جهانی سانسور اینترنت» نامید ارائه میدهد. دادهها، نهتنها سازوکارهای فنی و معماری نظارت و سرکوب را روشن میکنند، بلکه زنجیرهای از بازیگران داخلی و بینالمللی را آشکار میسازند که آگاهانه یا ناآگاهانه، زمینهساز تبدیل سرکوب دیجیتال به خدمتی صادراتی، ماژولار، و در دسترس برای دولتهای اقتدارگرا شدهاند.

شرکت Geedge، فراتر از یک تأمینکننده سختافزار و نرمافزار، یک معمار اقتدارگرایی دیجیتال بهمثابه سرویس (Digital Authoritarianism-as-a-Service) است. مدل آن شامل طراحی سیستم، نصب، نگهداری، تحلیل داده، شناسایی کاربران، و انسداد پلهپله آزادی دیجیتال است. فناوریهایی که این شرکت ارائه میدهد، نهفقط کاربران را در لحظه کنترل میکنند، بلکه هویت، موقعیت مکانی، و رفتار تاریخی آنها را نیز در سیستم ذخیره کرده و در تحلیلهای رفتاری آینده بهکار میگیرند؛ همهچیز قابل ردیابی است و هیچچیز فراموش نمیشود.

بیش از آنکه این گزارش صرفاً درباره Geedge باشد، درباره مدلی است که Geedge نمایندگی میکند: مدل صادراتی فایروال بزرگ چین. از میانمار تا قزاقستان، از اتیوپی تا پاکستان، همین مدل در حال استقرار است؛ با تکیه بر تجهیزات چینی، دانش مهندسان آکادمی علوم چین، و گاه تسهیلگری شرکتها و سرمایهگذاران غربی.

پیام این گزارش روشن است: اینترنت در صورت بیتفاوتی ما، نه با یک فروپاشی آشکار، بلکه با هزار قطع کوچک از درون خواهد پوسید.

در جهانی که سانسور را میتوان بهعنوان یک خدمت (Firewall-as-a-Service) خریداری کرد و مهندس نظارت را میتوان با اشتراک ماهانه از شنژن استخدام کرد، دیگر تنها خودکامگان مسئول نیستند. شرکتهایی که فناوری، سرمایه یا مجوز در اختیار این رژیمها میگذارند؛ نهادهایی که خاموش میمانند یا نظارت نمیکنند؛ و حتی کاربران و فعالانی که از عمق این تهدید بیخبرند یا تسلیم روزمرگی میشوند؛ همه در خطرند، و همه باید در پاسخ مشارکت کنند.

اما در دل این تاریکی، مقاومت نیز جهانی شده است. توسعه ابزارهای غیرمتمرکز، رمزنگاری همگانی، آموزش دیجیتال و سازمانهای ناظر مستقل، همگی نشانههایی از آغاز یک ضدکودتا در برابر این کودتای خاموشاند.

برای ایستادن در برابر «اقتدارگرایی دیجیتال بهمثابه سرویس»، باید پاسخ بهمثابه سرویس نیز بسازیم: مدلهایی جهانی، همبسته، شفاف و قابل بسط برای حمایت از آزادیهای دیجیتال.