در فضای پرتنش سیاسی و اجتماعی ایران، اعتراضات تنها در خیابانها رخ نمیدهد. در سالهای اخیر، همزمان با افزایش فشارهای امنیتی بر معترضان، میدان دیگری از درگیری نیز در فضای دیجیتال شکل گرفته است. در این میدان پنهان، بدافزارها، حسابهای جعلی و عملیات مهندسی اجتماعی به ابزارهای اصلی برای نفوذ به شبکههای فعالان و جمعآوری اطلاعات تبدیل شدهاند. بسیاری از حملات سایبری علیه مخالفان جمهوری اسلامی نه با حملات فنی پیچیده، بلکه با سوءاستفاده از اعتماد کاربران و بهرهگیری از رویدادهای سیاسی داغ آغاز میشوند.

یکی از تازهترین نمونههای این روند کارزاری است که پژوهشگران امنیت سایبری آن را CRESCENTHARVEST نامگذاری کردهاند. این کمپین با سوءاستفاده از فضای اعتراضات ایران و حساسیت کاربران نسبت به اخبار و تصاویر مربوط به آن، تلاش میکند فعالان، روزنامهنگاران و حامیان اعتراضات را هدف قرار دهد و اطلاعات شخصی و ارتباطی آنها را سرقت کند. تحقیقات منتشر شده توسط پژوهشگران امنیتی نشان میدهد این عملیات نمونهای از ترکیب مهندسی اجتماعی، ابزارهای جاسوسی دیجیتال و بهرهبرداری هدفمند از شرایط سیاسی است.

چگونه حمله آغاز میشود

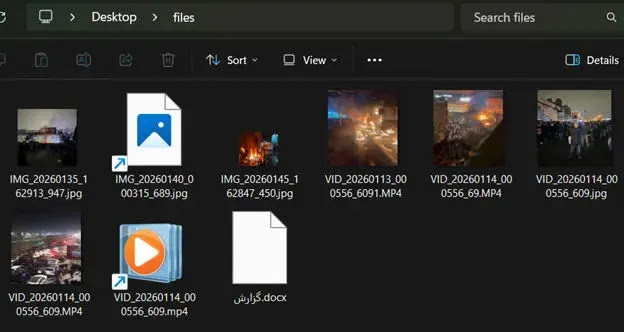

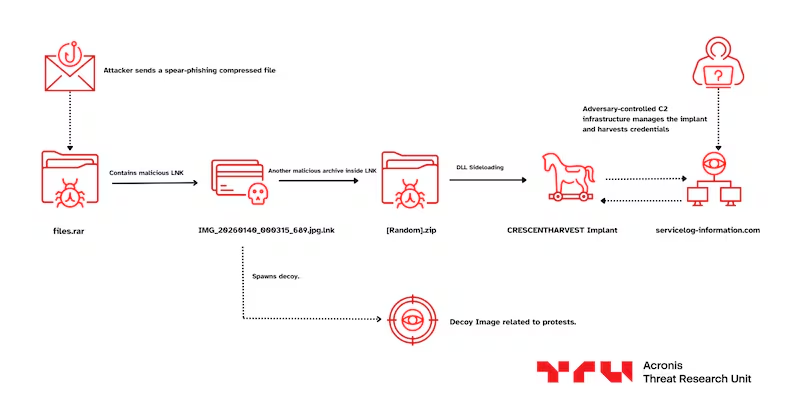

در قلب این عملیات روشی قرار دارد که در بسیاری از حملات جاسوسی سایبری دیده میشود: فریب کاربر برای اجرای یک فایل آلوده. مهاجمان در این کارزار بستهای فشرده با فرمت RAR ارسال میکنند که ظاهرا حاوی تصاویر، ویدئوها و اسنادی درباره اعتراضات ایران است. این فایلها معمولا از طریق ایمیل، پیامرسانها یا شبکههای اجتماعی برای قربانیان ارسال میشوند و ظاهر آنها به گونهای طراحی شده که کاربر تصور کند در حال دریافت محتوایی مرتبط با رویدادهای سیاسی است.

در نگاه اول محتوای بسته کاملا عادی به نظر میرسد. درون آن معمولا چند تصویر، یک ویدئو و یک فایل متنی با نامی مانند «گزارش.docx» قرار دارد. اما در میان این فایلها دو فایل دیگر نیز وجود دارد که در ظاهر شبیه فایلهای تصویری یا ویدئویی هستند، در حالی که در واقع فایلهای میانبر ویندوز با پسوند LNK هستند. این فایلها با استفاده از نام و آیکون فریبنده طراحی شدهاند تا کاربر تصور کند در حال باز کردن یک تصویر یا ویدئو است. در لحظهای که کاربر روی آن کلیک میکند، مرحله واقعی حمله آغاز میشود.

زنجیره آلودگی: از پاورشل تا بدافزار

پس از اجرای فایل فریبنده، سیستم قربانی دستوری را از طریق PowerShell اجرا میکند که مرحله بعدی بدافزار را از اینترنت دریافت میکند. در این مرحله مهاجمان از تکنیکی استفاده میکنند که در عملیاتهای جاسوسی پیشرفته بسیار رایج است و با عنوان DLL sideloading شناخته میشود.

در این روش یک برنامه قانونی که دارای امضای دیجیتال معتبر است برای اجرای کد مخرب مورد استفاده قرار میگیرد. در کارزار CRESCENTHARVEST مهاجمان از فایل شناختهشده گوگل با نام software_reporter_tool.exe استفاده کردهاند. این ابزار که بخشی از زیرساخت مرورگر Chrome محسوب میشود به طور طبیعی توسط سیستم عامل به عنوان برنامهای قابل اعتماد شناخته میشود. مهاجمان با قرار دادن کتابخانههای مخرب در کنار این فایل باعث میشوند که برنامه قانونی در زمان اجرا کد مخرب را بارگذاری کند.

دو کتابخانه در این مرحله نقش اصلی را ایفا میکنند. نخست کتابخانهای با نام urtcbased140d_d.dll که برای استخراج کلیدهای رمزگذاری مرورگر Chrome طراحی شده است. این کلیدها برای محافظت از گذرواژهها و دادههای ذخیره شده در مرورگر استفاده میشوند و دسترسی به آنها به مهاجم اجازه میدهد بسیاری از اطلاعات کاربر را بازیابی کند. کتابخانه دوم با نام version.dll در واقع هسته اصلی بدافزار CRESCENTHARVEST است و پس از فعال شدن کنترل عملیات جاسوسی را بر عهده میگیرد.

بدافزار چه اطلاعاتی جمعآوری میکند

پس از فعال شدن، بدافزار به مجموعهای از قابلیتهای جاسوسی دسترسی پیدا میکند که هدف آن استخراج حداکثری اطلاعات از سیستم قربانی است. این بدافزار ابتدا اطلاعات پایهای سیستم مانند نسخه سیستم عامل و مشخصات سختافزار را جمعآوری میکند و سپس به سراغ دادههای حساستر میرود. در این مرحله گذرواژهها، کوکیهای مرورگر، دادههای ذخیره شده در Chrome و اطلاعات حسابهای آنلاین استخراج میشوند.

علاوه بر این، بدافزار تلاش میکند دادههای برنامه Telegram Desktop را نیز جمعآوری کند. این موضوع اهمیت ویژهای دارد زیرا بسیاری از فعالان ایرانی از تلگرام برای ارتباطات روزمره و تبادل اطلاعات استفاده میکنند. در کنار این موارد، بدافزار قابلیت ثبت کلیدفشاریها را نیز دارد و میتواند هر چیزی را که کاربر تایپ میکند ثبت کند.

تحلیل فنی نشان میدهد این بدافزار از مجموعهای از فرمانها برای کنترل از راه دور سیستم قربانی استفاده میکند. این فرمانها به مهاجم اجازه میدهند دادهها را استخراج کنند، فایلهای جدید دریافت کنند یا اطلاعات ثبت شده را به سرور فرماندهی و کنترل ارسال کنند. در نتیجه پس از آلوده شدن سیستم، مهاجمان میتوانند برای مدت طولانی به اطلاعات کاربر دسترسی داشته باشند.

یک عملیات ساده فیشینگ نیست

یکی از ویژگیهای مهم کارزار CRESCENTHARVEST نحوه انتخاب قربانیان است. در بسیاری از موارد مهاجمان تنها به ارسال تصادفی فایلهای آلوده اکتفا نمیکنند. گزارشهای امنیتی نشان میدهد که آنها اغلب ابتدا تلاش میکنند با قربانیان ارتباط برقرار کنند و اعتماد آنها را جلب کنند. این ارتباط ممکن است از طریق شبکههای اجتماعی، ایمیل یا پیامرسانها شکل بگیرد.

پس از مدتی تعامل و ایجاد اعتماد، فایل آلوده برای قربانی ارسال میشود. این روش نشان میدهد مهاجمان از یک مدل هدفگیری دقیق و چندمرحلهای استفاده میکنند که بیشتر به عملیاتهای جاسوسی دولتی شباهت دارد تا حملات ساده فیشینگ. در چنین سناریویی، موفقیت حمله تا حد زیادی به توانایی مهاجم در ایجاد اعتماد بستگی دارد.

چه کسانی هدف قرار گرفتهاند

تحلیل گزارشها نشان میدهد که هدف اصلی این کارزار فارسیزبانانی هستند که از اعتراضات ایران حمایت میکنند. این طیف شامل روزنامهنگاران، فعالان مدنی، پژوهشگران، سیاستمداران و اعضای جامعه ایرانی خارج از کشور است. به عبارت دیگر، این عملیات نه تنها کاربران داخل ایران بلکه بخشی از دیاسپورای ایرانی و حامیان بینالمللی اعتراضات را نیز هدف قرار داده است.

هدف چنین حملاتی معمولا جمعآوری اطلاعات ارتباطی، شناسایی شبکههای فعالان و نظارت بر فعالیتهای سیاسی آنلاین است. دسترسی به این اطلاعات میتواند به مهاجمان کمک کند تا شبکههای ارتباطی مخالفان را شناسایی کنند و در برخی موارد حتی برای فشار یا تهدید از آن استفاده کنند.

پیوند با الگوی قدیمی جاسوسی دیجیتال

کارزار CRESCENTHARVEST را نمیتوان به عنوان یک رویداد منفرد در نظر گرفت. در سالهای گذشته چندین عملیات سایبری مشابه علیه فعالان ایرانی و مخالفان حکومت گزارش شده است. در بسیاری از این موارد مهاجمان از ترکیبی از هویتهای جعلی، مهندسی اجتماعی و بدافزارهای جاسوسی استفاده کردهاند.

گروههایی مانند Charming Kitten و Tortoiseshell پیش از این در حملات مشابهی علیه روزنامهنگاران، پژوهشگران و فعالان سیاسی متهم شدهاند. در این عملیاتها مهاجمان اغلب ابتدا با قربانیان رابطه برقرار میکنند و سپس از طریق لینکها یا فایلهای آلوده به دستگاه آنها نفوذ میکنند. الگوی مشاهده شده در کارزار CRESCENTHARVEST نیز با بسیاری از این عملیاتها همخوانی دارد.

چرا چنین حملاتی موثر هستند

موفقیت چنین عملیاتهایی تا حد زیادی به عامل انسانی وابسته است. در شرایطی که کاربران به دنبال دریافت سریع اخبار، تصاویر یا ویدئوهای مرتبط با اعتراضات هستند احتمال باز کردن فایلهای ناشناس افزایش مییابد. مهاجمان دقیقا از همین شرایط استفاده میکنند.

با طراحی فایلهایی که ظاهرا حاوی اطلاعات مهم یا افشاگرانه هستند، آنها قربانیان را به اجرای فایل آلوده ترغیب میکنند. از آنجا که بسیاری از کاربران با تکنیکهایی مانند فایلهای LNK یا DLL sideloading آشنا نیستند تشخیص چنین حملاتی برای آنها دشوار است.

تهدیدی فراتر از یک بدافزار

کارزار CRESCENTHARVEST نشان میدهد که فضای دیجیتال به یکی از میدانهای اصلی درگیری اطلاعاتی تبدیل شده است. در چنین فضایی بدافزارها تنها ابزارهای فنی نیستند بلکه بخشی از یک استراتژی گستردهتر برای جمعآوری اطلاعات، نظارت بر مخالفان و کنترل جریان اطلاعات هستند.

این نوع عملیاتها همچنین نشان میدهند که چگونه رویدادهای سیاسی و اجتماعی میتوانند به سرعت به ابزارهایی برای حملات سایبری تبدیل شوند. برای فعالان، روزنامهنگاران و کاربران عادی مهمترین درس این پرونده ساده است. در فضای دیجیتال فایلهایی که بیش از حد جذاب به نظر میرسند ممکن است دقیقا همان چیزی باشند که مهاجمان میخواهند کاربران آن را باز کنند.

در جهانی که اعتراضات، سیاست و فناوری بیش از هر زمان دیگری به هم پیوند خوردهاند، امنیت دیجیتال دیگر یک موضوع تخصصی نیست بلکه به بخشی ضروری از فعالیت مدنی تبدیل شده است.

منابع:

https://cyberpress.org/crescentharvest-exploits-protest-for-rat/

https://www.thenationalnews.com/future/technology/2026/02/17/iran-malware-crescent-harvest-cyber

https://thehackernews.com/2026/02/crescentharvest-campaign-targets-iran.html