ظهور اکوسیستم مشترک سایبری سپاه و وزارت اطلاعات

پنج نکته شگفتانگیز درباره گروه گروه هکری جدید وابسته به نهادهای امنیتی ایرانی

پروفپوینت، شرکت فعال در حوزه امنیت سایبری، در گزارشی یک گروه ناشناس از هکرهای ایرانی را شناسایی کرده که با بهکارگیری روشهای پیچیده فریب و مهندسی اجتماعی، دانشگاهیان و کارشناسان سیاست خارجی در ایالات متحده را هدف قرار داده است. مهمترین ویژگی این گروه، استفاده ترکیبی از تکنیکها، تاکتیکها و رویههای گروههای هکری قبلی وابسته به حکومت است. بایگانی

وقتی به هکرهای حکومتی فکر میکنیم، اغلب تصویری از کدهای پیچیده و حملات برقآسا به ذهنمان میرسد. اما دنیای جاسوسی سایبری بسیار پیچیدهتر و مرموزتر از این است. به تازگی، یک بازیگر تهدید جدید مرتبط با جمهوری اسلامی ایران با نام UNK_SmudgedSerpent ظهور کرده است؛ شبحی که گویی از قطعات یدکی جاسوسان دیگر ساخته شدهاست.

1. حملات با گفتگو شروع میشود

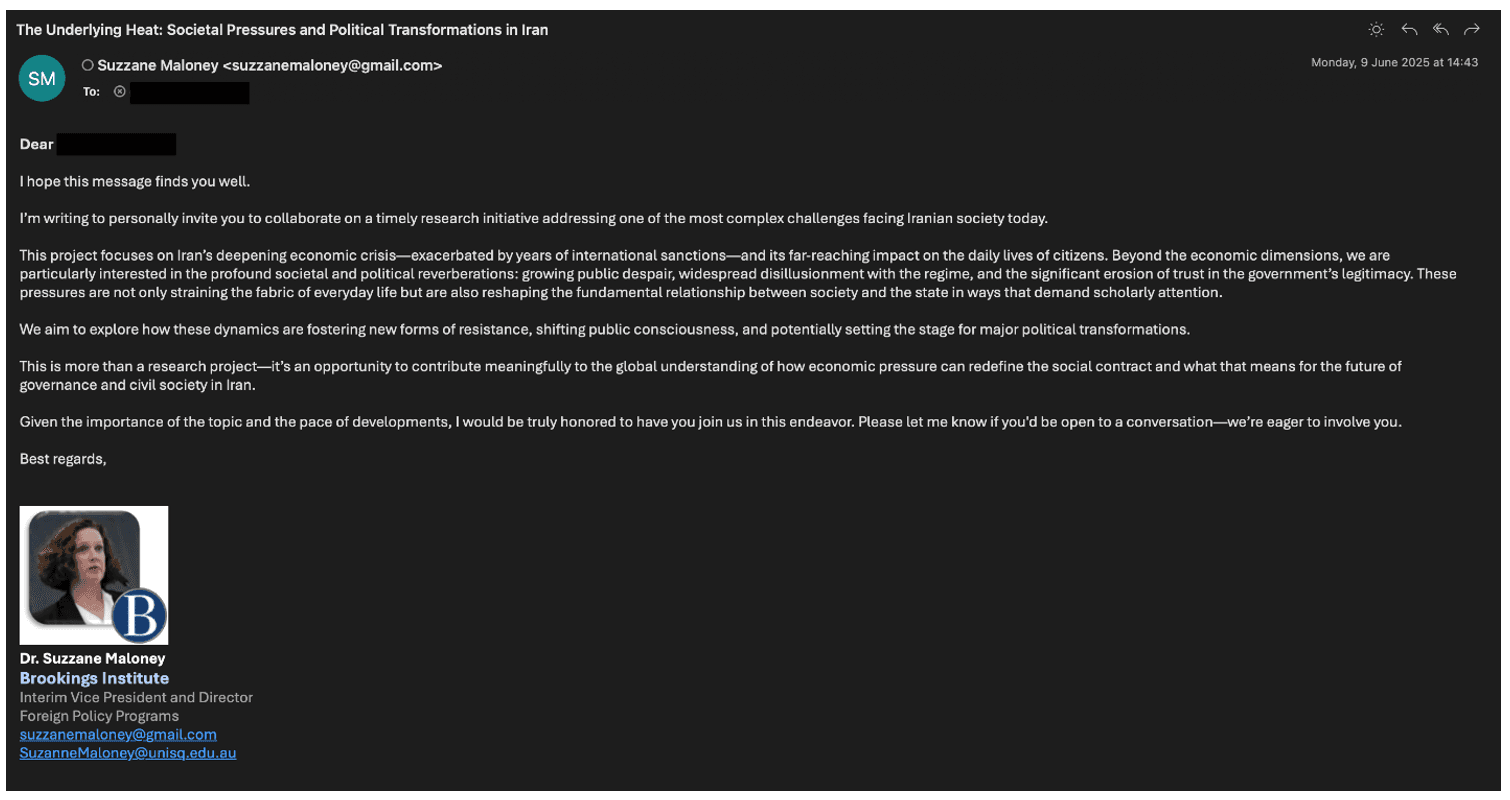

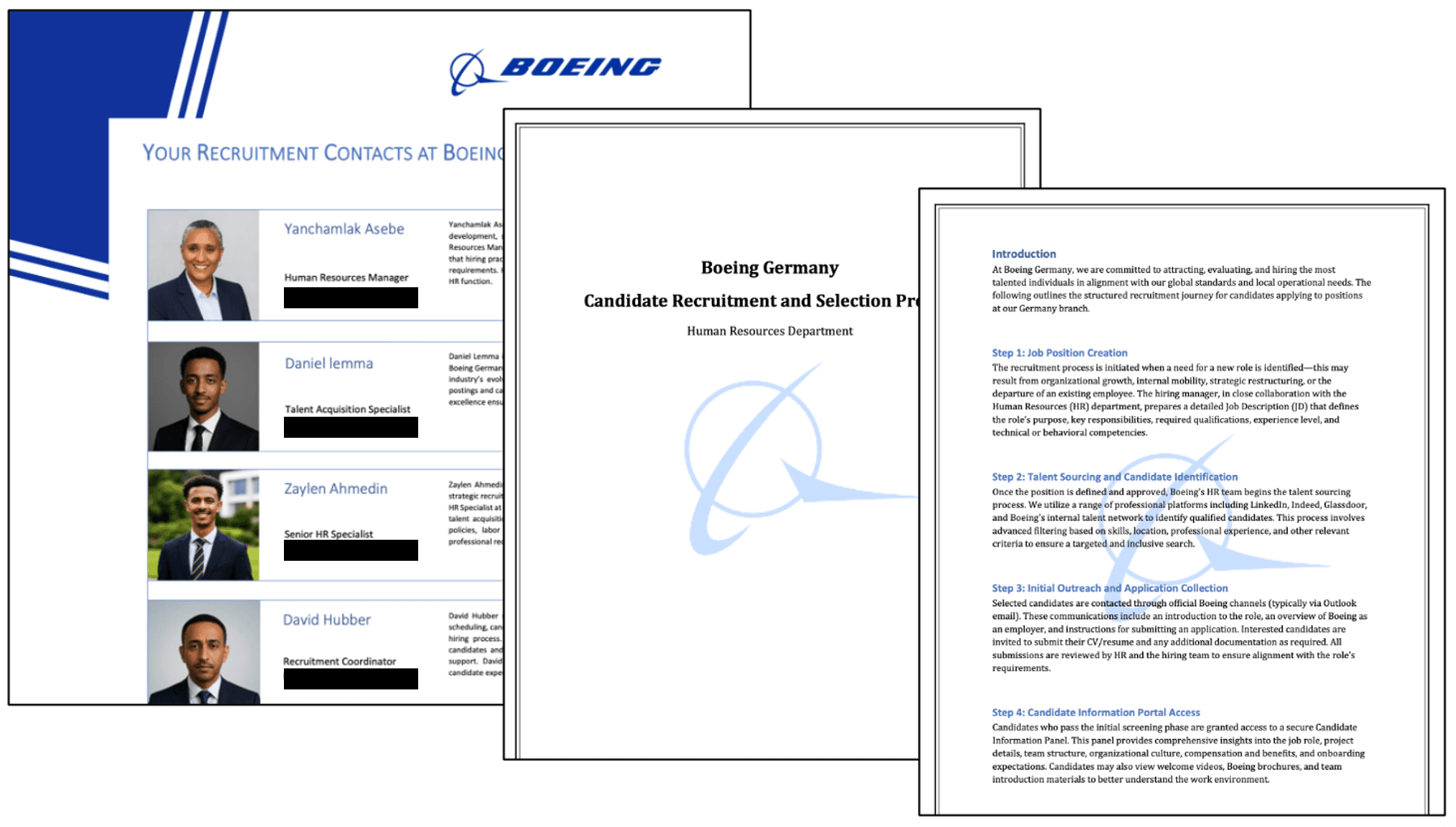

برخلاف حملات معمول، UNK_SmudgedSerpent رویکردی بسیار صبورانه و مبتنی بر مهندسی اجتماعی دارد. این گروه که از تکنیکهای گروه TA453 الهام میگیرد، ابتدا یک ایمیل کاملا عادی و محاورهای برای هدف خود ارسال میکند تا یک گفتگوی بیخطر را آغاز کند.

برای مثال، در یکی از کمپینها، مهاجم با املای اشتباه نام متخصص واقعی، «Suzanne Maloney»، خود را «Suzzane Maloney» از مؤسسه بروکینگز معرفی کرد. این اشتباه تایپی، یک سرنخ کلاسیک و ظریف از یک فریبکاری است. شگفتانگیزتر اینکه، مهاجم به طرز نامتعارفی محتاط بود و پیش از ارسال هرگونه لینک، بر تأیید هویت هدف اصرار میکرد. این روش هوشمندانه و صبورانه برای جلب اعتماد طراحی شده تا دفاع ذهنی هدف را قبل از ارسال هرگونه لینک مخرب، به کلی از بین ببرد.

2. هویتی مانند یک پازل

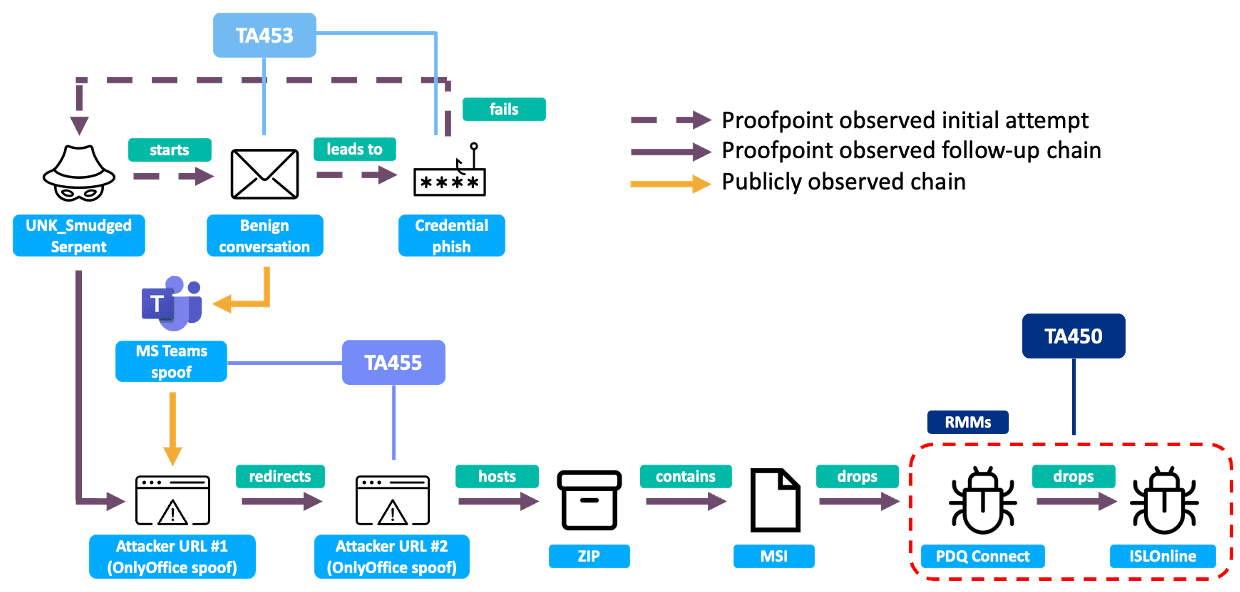

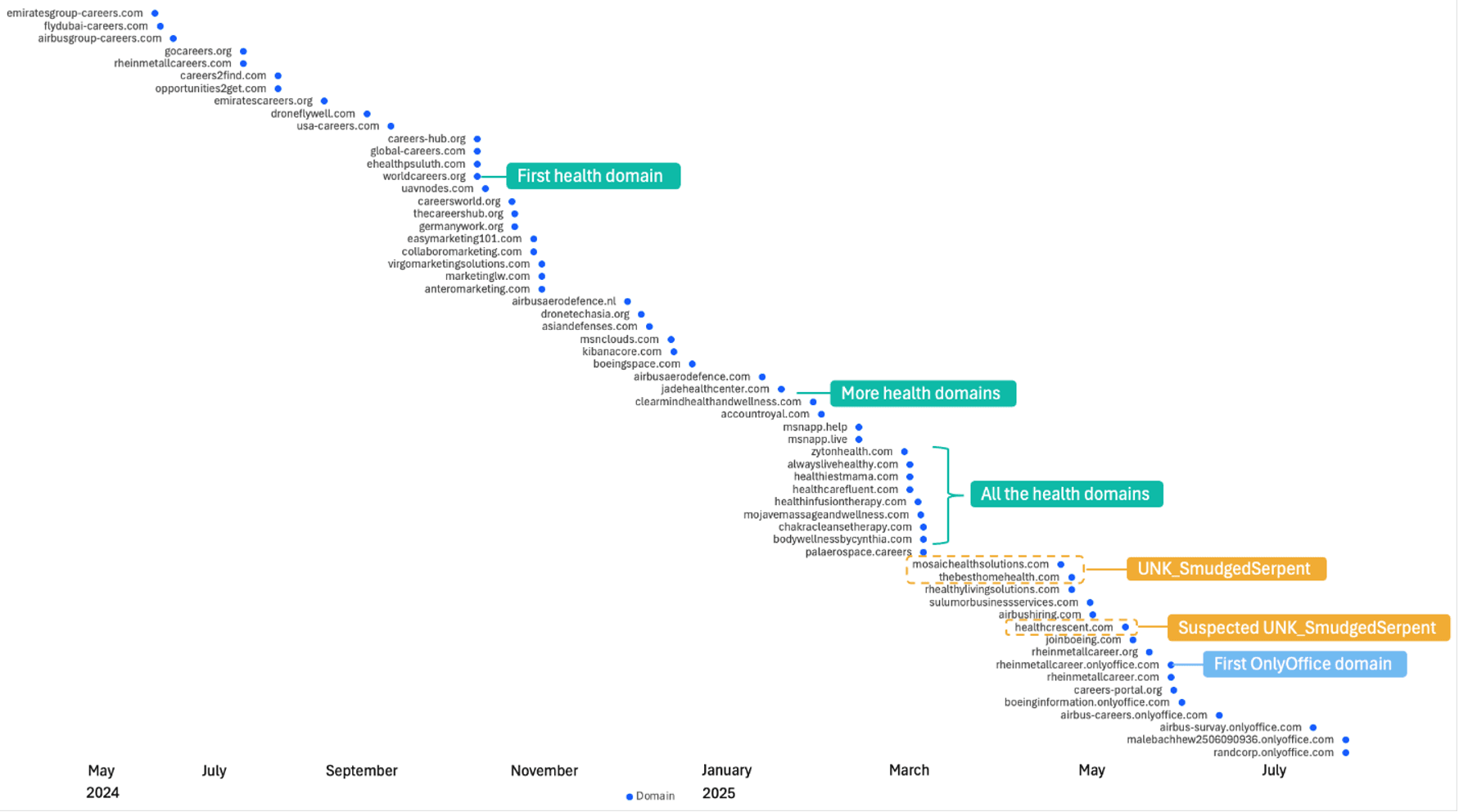

یکی از گیجکنندهترین ویژگیهای UNK_SmudgedSerpent برای متخصصین سایبری، هویت ترکیبی و مبهم آن است. این گروه به سختی قابل ردیابی است، زیرا تکنیکهای خود را از حداقل سه گروه تهدید شناختهشده ایرانی وام گرفته است: TA453، TA455 و TA450. این همپوشانی تاکتیکها، شناسایی قطعی عامل اصلی را تقریباً غیرممکن میکند.

مراحل مختلف زنجیره حمله این گروه، ترکیبی از روشهای دیگران است:

- شروع مکالمه و هدفگیری کارشناسان: شبیه به گروه TA453 (نامهای دیگر: C5 Agent, Smoke Sandstorm)

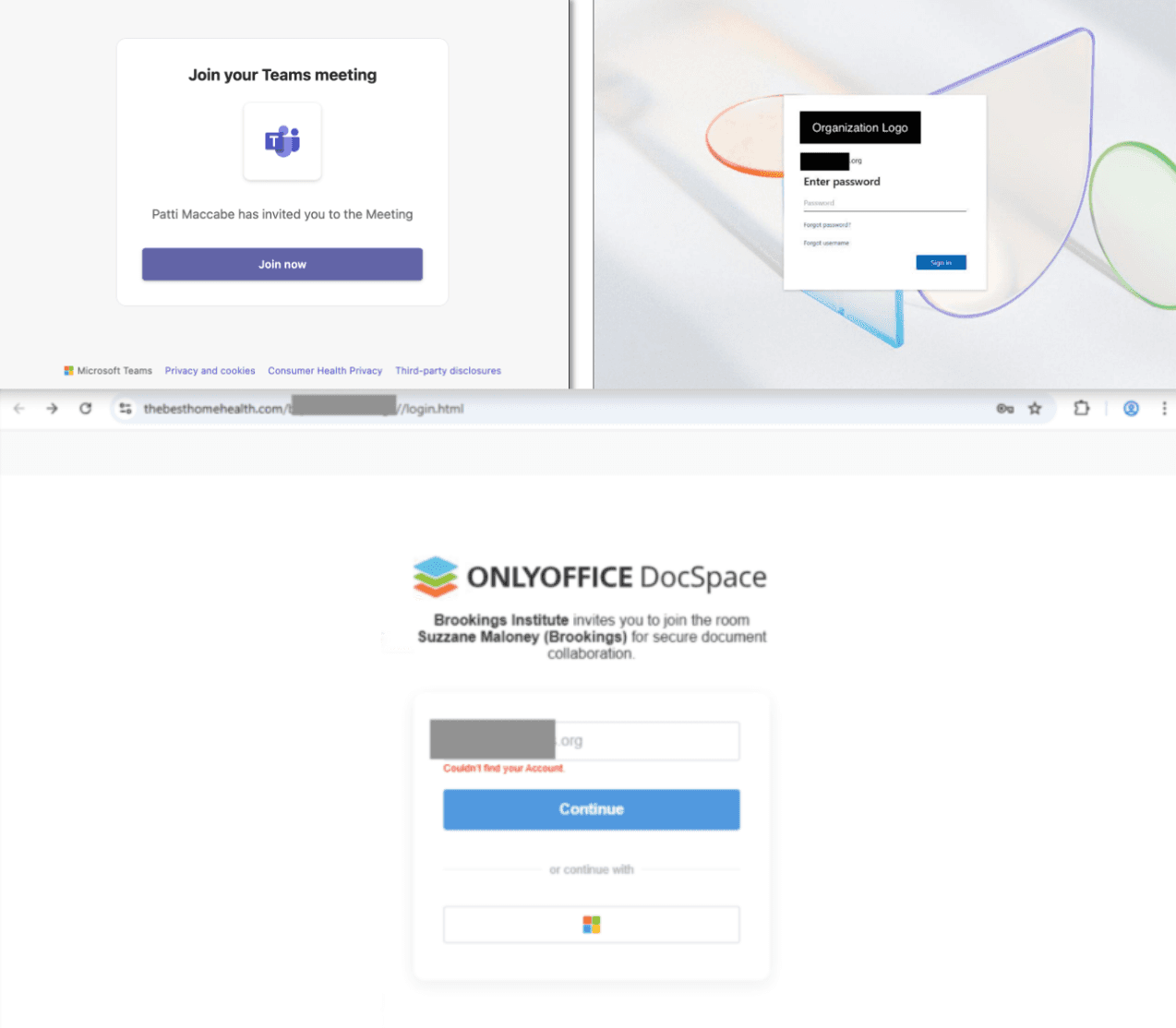

- استفاده از دامنههای با تم سلامت و لینکهای جعلی OnlyOffice: شبیه به گروه TA455 (نامهای دیگر: Charming Kitten, Mint Sandstorm)

- استفاده از نرمافزارهای مدیریت از راه دور (RMM): شبیه به گروه TA450 (نامهای دیگر: MuddyWater, Mango Sandstorm)

3. استفاده از ابزارهای روزمره برای پنهان ماندن

هوشمندانهترین ترفند این گروه برای مهندسی اجتماعی و گمراهکردن کاربران، تظاهر به عادی بودن است. UNK_SmudgedSerpent از ابزارهای کاملا قانونی و رایج مانند نرمافزارهای نظارت و مدیریت از راه دور (RMM) نظیر PDQConnect و ISL Online برای اهداف مخرب خود استفاده میکند.

این ابزارها در واقع نرمافزارهای مشروعی هستند که مدیران IT برای پشتیبانی فنی از آنها استفاده میکنند. این حرکت هوشمندانه به مهاجمان اجازه میدهد تا با تبدیل کردن ابزارهای بخش IT علیه خودشان، فعالیتهای خود را در میان ترافیک عادی شبکه پنهان کرده و از شناسایی شدن توسط ابزارهای امنیتی بگریزند. اگرچه استفاده از RMMها به عنوان یک روش نفوذ شناخته شده است، اما در میان بازیگران دولتی نادر است و پیش از این تنها به عنوان یکی از تاکتیکهای گروه TA450 ثبت شده بود.

4. زیرساختها و دامنههای متناقض

تحقیق بر روی زیرساختهای فنی UNK_SmudgedSerpent، مانند دامنه healthcrescent[.]com، به جای حل معما، آن را پیچیدهتر میکند. تحلیلگران یک سرنخ حیاتی کشف کردند: همین زیرساخت به طور همزمان میزبان دو ابزار کاملا متفاوت بوده است: یک بدافزار backdoor سفارشی به نام userenv.dll (یا MiniJunk) که روشی برای دسترسی مخفیانه و مداوم به سیستم است و به طور انحصاری توسط گروه TA455 استفاده میشود، و همچنین ابزار RMM به نام PDQConnect که توسط UNK_SmudgedSerpent و TA450 به کار گرفته میشود.

این کشف، معادل دیجیتالی یافتن اثر انگشت سه جنایتکار حرفهای مختلف بر روی یک سلاح و در یک صحنه جرم است. این ما را وادار میکند بپرسیم: آیا آنها با هم کار میکنند، ابزارها را به اشتراک میگذارند، یا یکی در حال جعل هویت دیگری است؟

5. این یک گروه نیست، بلکه نمودی از یک اکوسیستم پیچیده است

همپوشانی گسترده در تاکتیکها، تکنیکها و رویهها (TTPs) بعید است که تصادفی باشد. این پدیده فاش میسازد که UNK_SmudgedSerpent احتمالاً یک گروه مجزا نیست، بلکه نمودی از ماهیت پویا و پیچیده عملیات سایبری نیروهای امنیتی جمهوری اسلامی ایران است؛ اکوسیستمی که در آن منابع، ابزارها و حتی نیروی انسانی بین تیمهای مختلف به اشتراک گذاشته میشود.

محققان چندین فرضیه برای توضیح این همگرایی ارائه کردهاند:

- تدارکات متمرکز: وجود یک منبع مشترک برای ثبت و توزیع زیرساختها یا یک توسعهدهنده بدافزار مشترک.

- جابجایی پرسنل: انحلال یک گروه و جذب اعضای آن توسط گروهی دیگر، یا ادغام گروهها بر اساس نیازمندیهای جدید.

- روابط بین فردی: اپراتورها تکنیکهای مورد علاقه خود را با یکدیگر به اشتراک میگذارند.

- استقرار پیمانکاران موازی: سازمان مادر بیش از یک شرکت پیمانکار را برای یک گروه یا کمپین خاص به کار میگیرد.

- همکاری نهادی: تبادلات بین سازمانی در سطح سپاه پاسداران و وزارت اطلاعات.

بنابراین، UNK_SmudgedSerpent ممکن است کمتر یک «گروه» واحد باشد و بیشتر علامتی از یک اکوسیستم سایبری سیال، مشارکتی و احتمالا پیمانکارمحور در ایران باشد.

نتیجهگیری: آینده شناسایی تهدیدات

ظهور UNK_SmudgedSerpent نشان میدهد که دنیای جاسوسی سایبری به سمت ساختارهای ماژولار و مشارکتی در حال تکامل است. این روند، شناسایی قطعی و نسبت دادن حملات به یک گروه خاص را روزبهروز دشوارتر میکند. این پدیده ما را با یک پرسش اساسی روبرو میکند: همانطور که بازیگران تهدید با یکدیگر همکاری بیشتری کرده و ساختارشان منعطفتر میشود، استراتژیهای دفاعی ما برای مقابله با آنها چگونه باید تکامل یابد؟