پیامرسانهای داخلی ابزار شناسایی کاربران استارلینک

یک آزمایش فنی در محیط آزمایشگاهی که اخیرا توسط گروه تحقیقاتی Void Verge منتشر شده، نشان میدهد برخی اپلیکیشنهای پیامرسان مورد استفاده کاربران ایرانی رفتارهای شبکهای غیرمعمولی از خود نشان میدهند (لینک۱ و لینک۲). این رفتارها، بهویژه در شرایطی که کاربران از VPN استفاده میکنند، میتواند به شناسایی شیوه اتصال آنها به اینترنت کمک کند.

نتایج این آزمایش اگرچه صرفا بر اساس مشاهده ترافیک شبکه بهدست آمده و شامل مهندسی معکوس کد اپلیکیشنها یا رمزگشایی دادههای داخلی آنها نیست، اما الگوهایی را آشکار میکند که از نظر فنی با رفتار متعارف یک پیامرسان سازگار نیست. در برخی موارد این رفتارها میتواند به اپراتورهای شبکه یا نهادهای نظارتی امکان دهد نوع اتصال کاربر را تشخیص دهند یا نشانههایی از استفاده از ابزارهای دور زدن فیلترینگ را استخراج کنند.

روش تحقیق

این بررسی در یک محیط آزمایشگاهی کنترلشده انجام شده است. پژوهشگران چند اپلیکیشن پیامرسان را روی دستگاههای آزمایشی اجرا کردند و تنها ترافیک شبکه خروجی و ورودی آنها را زیر نظر گرفتند. در این روش هیچگونه مهندسی معکوس در سطح کد برنامه انجام نشده و دادههای رمزگذاریشدهای نیز بازگشایی نشده است. به بیان دیگر، تحلیل تنها بر رفتارهایی متمرکز بوده که در سطح شبکه قابل مشاهدهاند؛ یعنی همان دادههایی که هر تحلیلگر شبکه یا اپراتور اینترنت نیز قادر به مشاهده آنهاست.

چنین رویکردی در تحقیقات امنیت سایبری رایج است، زیرا میتواند بدون نیاز به دسترسی به کد برنامه، نشانههایی از الگوهای غیرمعمول ارتباطی را آشکار کند. بسیاری از تحقیقات مربوط به بدافزارها یا نرمافزارهای مشکوک نیز ابتدا از همین روش آغاز میشوند؛ یعنی مشاهده نحوه ارتباط برنامه با سرورها، الگوی اتصالها و حجم تبادل دادهها.

درخواستهای DNS خارج از تنظیمات دستگاه

یکی از نخستین الگوهای غیرعادی که در این آزمایش ثبت شد به نحوه ارسال درخواستهای DNS مربوط میشود. در حالت عادی زمانی که یک برنامه میخواهد به سروری متصل شود، ابتدا نام دامنه آن سرور باید به یک آدرس IP تبدیل شود. این فرایند از طریق سرورهای DNS انجام میشود که معمولا توسط سیستمعامل دستگاه، اپراتور اینترنت یا سرویس VPN تعیین شدهاند.

با این حال در آزمایش Void Verge مشاهده شد که برخی اپلیکیشنها، از جمله پیامرسان «بله» درخواستهای DNS را نه فقط از طریق سرورهای تنظیمشده دستگاه، بلکه از طریق چند منبع دیگر نیز ارسال میکنند. در این آزمایش دستکم سه سرور DNS شناسایی شد که خارج از کشور قرار داشتند و برنامه با آنها تماس برقرار کرده بود.

از نظر فنی چنین رفتاری میتواند به برنامه اجازه دهد تنظیمات DNS اعمالشده در دستگاه یا حتی تنظیمات اعمالشده توسط VPN را دور بزند. در نتیجه برنامه میتواند بررسی کند که آیا درخواستهای DNS از مسیر مورد انتظار عبور میکنند یا خیر و از این طریق نشانههایی درباره نوع اتصال کاربر به دست آورد.

واکنش غیرعادی به فعال یا غیرفعال شدن VPN

بخش دیگری از آزمایش به بررسی واکنش برنامهها نسبت به وضعیت VPN اختصاص داشت. پژوهشگران گزینهای موسوم به Tunnel Flag را که بهطور کلی نشاندهنده فعال بودن تونل VPN است، بدون ایجاد تغییر واقعی در مسیر شبکه روشن و خاموش کردند. هدف این آزمایش این بود که مشخص شود آیا برنامهها صرفا به نشانههای ظاهری VPN واکنش نشان میدهند یا خیر.

در شرایط معمول انتظار میرود که تغییر چنین گزینهای، اگر مسیر واقعی شبکه تغییر نکرده باشد، تأثیر خاصی بر رفتار برنامهها نداشته باشد. با این حال در مورد برخی اپلیکیشنها رفتار متفاوتی مشاهده شد. برای مثال در پیامرسان «ایتا» زمانی که این گزینه فعال بود، برنامه بهطور مکرر اتصالهایی را که در حالت عادی با سرور موفق بودند قطع میکرد. این رفتار زمانی که تونل غیرفعال بود مشاهده نشد.

چنین الگویی میتواند نشان دهد که برنامه قادر است وضعیت اتصال VPN را تشخیص دهد و بر اساس آن نحوه مدیریت اتصالهای خود را تغییر دهد. اگر چنین قابلیتی عمدا طراحی شده باشد، میتواند به برنامه امکان دهد نوع اتصال کاربر را تحلیل کند.

ناهماهنگی در تبدیل دامنه به IP

یکی دیگر از یافتههای قابل توجه این تحقیق مربوط به نحوه استفاده از نتایج DNS در اپلیکیشن «ایتا» است. در حالت عادی زمانی که یک دامنه به یک IP تبدیل میشود، برنامه باید برای برقراری ارتباط از همان IP استفاده کند. با این حال در آزمایش مشاهده شد که این اپلیکیشن گاهی دامنهای را به یک IP مشخص تبدیل میکند، اما در عمل اتصال واقعی را با IP دیگری برقرار میکند.

برای مثال دامنه ممکن است به یک آدرس فرضی مانند a.b.c.d تبدیل شود، اما اتصال واقعی به a.b.c.e برقرار شود و برنامه برای مدت طولانی IP اولیه را نادیده بگیرد. چنین رفتاری میتواند نشانهای از مکانیزمهای داخلی برای هدایت ترافیک به سرورهای متفاوت یا استفاده از مسیرهای ارتباطی خاص باشد.

الگوی غیرمعمول ترافیک شبکه

تحلیل الگوی ترافیک شبکه نیز نتایج قابل توجهی به همراه داشت. در آزمایش مشخص شد که اپلیکیشن «ایتا» پس از بستن اتصالها، بهطور مکرر آنها را دوباره برقرار میکند. این رفتار در بسیاری از پیامرسانهای متداول مشاهده نمیشود، زیرا چنین برنامههایی معمولا یک اتصال پایدار با سرور خود حفظ میکنند.

پژوهشگران همچنین فعالیت شبکهای قابل توجهی را در حالت foreground مشاهده کردند؛ یعنی زمانی که اپلیکیشن در حال اجرا در صفحه اصلی دستگاه بود. در ابتدا تصور میشد این فعالیت مربوط به دریافت اعلانها یا پیامهای جدید باشد. برای بررسی این فرضیه، پژوهشگران یک پیام چت ارسال کردند. با این حال اپلیکیشن نه پیام را بارگذاری کرد و نه اعلان جدیدی نمایش داد.

در مقابل، حجم دادههای ارسالشده از دستگاه به سرور بهطور قابل توجهی بیشتر از حجم دادههای دریافتی بود. چنین الگویی معمولا با رفتار سیستمهای دریافت نوتیفیکیشن همخوانی ندارد، زیرا در آن حالت معمولا دادههای دریافتی بیشتر از دادههای ارسالی هستند.

مقایسه با سایر اپلیکیشنها

در بخش مقایسهای این آزمایش، رفتار چند اپلیکیشن مختلف در شرایط مشابه بررسی شد. پیامرسان «روبیکا» رفتاری نسبتا مشابه با «ایتا» نشان داد. این برنامه نیز اتصالهای متعددی به سرورهای مختلف برقرار میکرد، دادههایی ارسال میکرد و اتصالها را بهطور مکرر میبست و دوباره برقرار میکرد.

در مقابل، اپلیکیشن «بله» الگوی متفاوتی داشت. این برنامه یک اتصال TCP پایدار و منفرد با سرور خود حفظ میکرد؛ رفتاری که با الگوی رایج در بسیاری از پیامرسانهای اینترنتی همخوانی بیشتری دارد.

آیا این رفتارها لزوما به معنای جاسوسی هستند؟

پژوهشگران Void Verge تاکید کردهاند که یافتههای این آزمایش بهتنهایی اثباتکننده وجود قابلیت جاسوسی یا جمعآوری دادههای کاربران نیست. از آنجا که در این بررسی کد اپلیکیشنها تحلیل نشده و دادههای رمزگذاریشده نیز مورد بررسی قرار نگرفتهاند، نمیتوان با قطعیت درباره هدف نهایی این رفتارهای شبکهای اظهار نظر کرد.

با این حال ترکیب چند عامل میتواند باعث افزایش نگرانی شود. استفاده از DNS خارج از تنظیمات دستگاه، واکنش به وضعیت VPN، ایجاد اتصالهای متعدد و الگوهای نامتعارف ترافیک شبکه همگی نشانههایی هستند که میتوانند حاکی از تلاش برای تحلیل نحوه اتصال کاربر باشند. چنین قابلیتهایی در صورت طراحی هدفمند میتوانند اطلاعاتی درباره استفاده از ابزارهای دور زدن فیلترینگ در اختیار سرورها قرار دهند.

اهمیت موضوع برای کاربران ایرانی

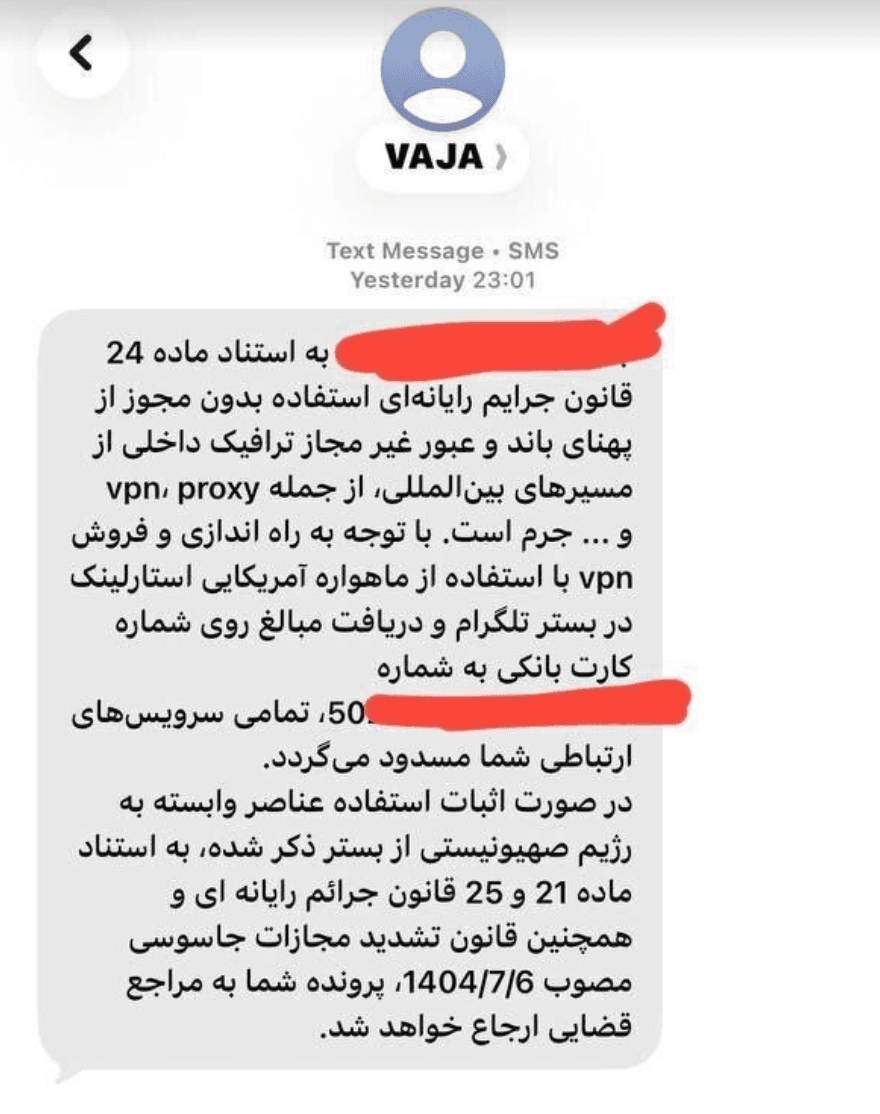

انتشار این یافتهها در شرایطی صورت میگیرد که در سالهای اخیر استفاده از ابزارهای عبور از فیلترینگ در ایران بهطور قابل توجهی افزایش یافته است. در کنار VPN، اینترنت ماهوارهای استارلینک نیز به یکی از گزینههای مورد توجه برخی کاربران تبدیل شده است.

در همین حال مقامات جمهوری اسلامی بارها اعلام کردهاند که به دنبال توسعه روشهایی برای شناسایی یا محدود کردن این نوع اتصالها هستند. در چنین فضایی، اگر اپلیکیشنهای داخلی بتوانند نشانههایی از نوع اتصال کاربران جمعآوری کنند، این اطلاعات میتواند برای تحلیل الگوی استفاده از VPN یا شناسایی کاربران استارلینک مورد استفاده قرار گیرد.

جمعبندی

آزمایش شبکهای انجامشده توسط Void Verge نشان میدهد برخی اپلیکیشنهای پیامرسان مورد استفاده کاربران ایرانی رفتارهایی دارند که با الگوهای متعارف این نوع نرمافزارها کاملا همخوانی ندارد. درخواستهای DNS خارج از تنظیمات دستگاه، واکنش به وضعیت VPN، ناهماهنگی در استفاده از IPهای حلشده و الگوهای غیرمعمول ترافیک شبکه از جمله مواردی هستند که در این بررسی ثبت شدهاند.

اگرچه این یافتهها بهتنهایی وجود یک سامانه نظارتی را اثبات نمیکنند، اما نشان میدهند که بررسی عمیقتر زیرساخت فنی و کد این اپلیکیشنها میتواند برای روشن شدن ابعاد امنیتی آنها ضروری باشد. برای کاربران نیز این نتایج یادآور این نکته است که حتی برنامههای ظاهرا ساده میتوانند در سطح شبکه رفتارهایی داشته باشند که پیامدهای امنیتی یا حریم خصوصی قابل توجهی ایجاد کند.