حمله بدون هک: چگونه با یک بدافزار، دامنه مهسا آلرت از اینترنت حذف شد

مهاجمان با ساخت یک بدافزار و ثبت دامنه MahsaAlert به عنوان سرور فرماندهی آن، سیستمهای امنیتی جهان را فریب دادند و باعث مسدود شدن این پلتفرم هشدار مدنی شدند.

پلتفرم هشدار مدنی مهسا آلرت MahsaAlert یک پلتفرم هشدار و نقشهبرداری بحران است که توسط ایرانیان خارج از کشور برای اطلاعرسانی درباره اعتراضات، بازداشتها و نقض حقوق بشر در ایران ایجاد شده است. با آغاز نبرد آمریکا و اسراییل با جمهوری اسلامی ایران، این پلتفرم اقدام به اطلاعرسانی در شرایط جنگی را آغاز کرد تا جان غیرنظامیان از صدمات و لطمات جانبی جنگ، محفوظ بماند.

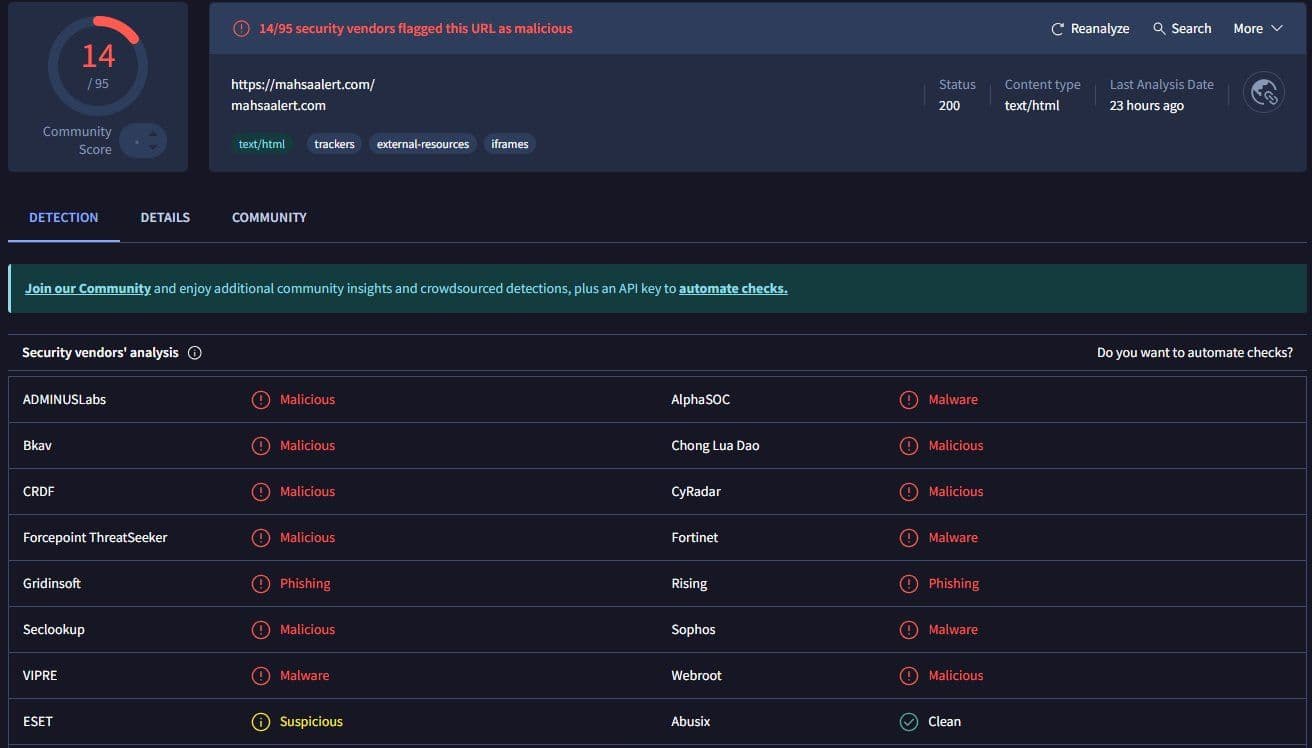

هفته گذشته پلتفرم مهسا آلرت بدون آنکه واقعا هک شود یا سرورش مورد نفوذ قرار گیرد، عملا از دسترس خارج شد. طبق تحقیقات رازنت، فرد یا گروهی یک بدافزار واقعی ویندوزی (یک RAT یا ابزار دسترسی از راه دور) ساخته و داخل آن دامنه mahsaalert.com را به عنوان آدرس سرور فرماندهی و کنترل (C2) قرار داده است. سپس نمونه بدافزار در سامانههای تحلیل بدافزار مانند VirusTotal منتشر کردهاند.

به این ترتیب وقتی موتورهای امنیتی و sandboxها این بدافزار را اجرا کردند، مشاهده کردند که برنامه تلاش میکند به آن دامنه متصل شود؛ در نتیجه بسیاری از شرکتهای امنیت سایبری و پایگاههای اطلاعات تهدید، آن دامنه را به عنوان زیرساخت بدافزار علامتگذاری کردند. این برچسبها به سرعت در اکوسیستم جهانی اطلاعات تهدید پخش شد و فایروالها، سرویسهای امنیتی و حتی برخی resolverهای DNS شروع به مسدود کردن دامنه کردند.

این نوع سرویسها به دلیل نقش اطلاعرسانیشان میتوانند هدف عملیات اخلال قرار بگیرند و روش استفادهشده در این مورد نمونهای از یک حمله غیرمستقیم است: بهجای حمله به سرور یا نفوذ به سیستم، مهاجم تلاش کرده با سوءاستفاده از سازوکارهای خودکار صنعت امنیت سایبری، اعتبار دامنه را تخریب کند تا کاربران و شبکهها دسترسی به آن را مسدود کنند. هدف گزارش در واقع هشدار درباره یک ضعف ساختاری در سیستم جهانی «اطلاعات تهدید» است؛ یعنی اینکه بسیاری از سامانهها صرفا بر اساس همبستگی دادهها (مثلا اینکه یک بدافزار به یک دامنه وصل میشود) دامنهها را مخرب اعلام میکنند، در حالی که بررسی واقعی اینکه آن سرور واقعاً رفتار یک سرور کنترل بدافزار را دارد یا نه، همیشه انجام نمیشود.

نکته اصلی گزارش این است که این اتفاق بدون هیچ نفوذ واقعی به سرور رخ داده و تنها از طریق «مسمومسازی اعتبار دامنه» (domain reputation poisoning) ممکن شده است.

در لینک زیر تحقیق رازنت درباره حمله به پلتفرم هشدار مدنی مهسا آلرت و نحوه عمل مهاجم را از نگاه فنی میخوانید:

https://raaznet.com/en/reports/mahsaalert-malware-reputation-poisoning