ریسکهای حریم خصوصی در اپلیکیشن تقویم بادصبا

ممیزی حریم خصوصی به روش جعبه سیاه از ریسکهای تقویم اذانگوی باد صبا در ردیابی تهاجمی و رمزنگاری معیوب پرده برداشت

ممیزی حریم خصوصی به روش جعبه سیاه از اپلیکیشن تقویم بادصبا، ردیابی تهاجمی و رمزنگاری معیوب را آشکار میکند؛ آسیبپذیریهایی که به دلیل فعالیت این اپلیکیشن در حوزه قضاییای که حکومت در آن توانایی مستند برای اجبار به دسترسی به دادهها بدون نظارت مستقل دارد، پیامدهایی بسیار جدیتر پیدا میکنند.

ممیزی حریم خصوصی به روش جعبه سیاه از اپلیکیشن اندرویدی تقویم بادصبا، نسخه ۱۶٫۰٫۱، که در بازهای محدود و سهروزه در ماه مه ۲۰۲۵ انجام شد، الگویی از گردآوری تهاجمی داده، حفاظتهای رمزنگاری اساسا معیوب، و رویههای ناامن ذخیرهسازی محلی را آشکار کرده است.

این یافتهها برای هر اپلیکیشنی در هر حوزه قضایی نگرانکننده است، اما با توجه به زمینهای که بادصبا در آن فعالیت میکند اهمیت ویژهای پیدا میکند: اپلیکیشنی توسعهیافته در ایران، توزیعشده از طریق فروشگاههای اپلیکیشن ایرانی، در ارتباط با دهها نقطه پایانی تبلیغاتی و تحلیلی، و در خدمت کاربرانی که زیر یکی از گستردهترین زیرساختهای نظارت حکومتی در منطقه زندگی میکنند.

در چنین محیطی، هر قطعه دادهای که یک اپلیکیشن بهصورت ناامن جمعآوری میکند، دادهای است که در دسترس بازیگرانی قرار میگیرد که دسترسی آنها به دادهها با هیچ سازوکار مستقل و معنادار حقوقی کنترل نمیشود.

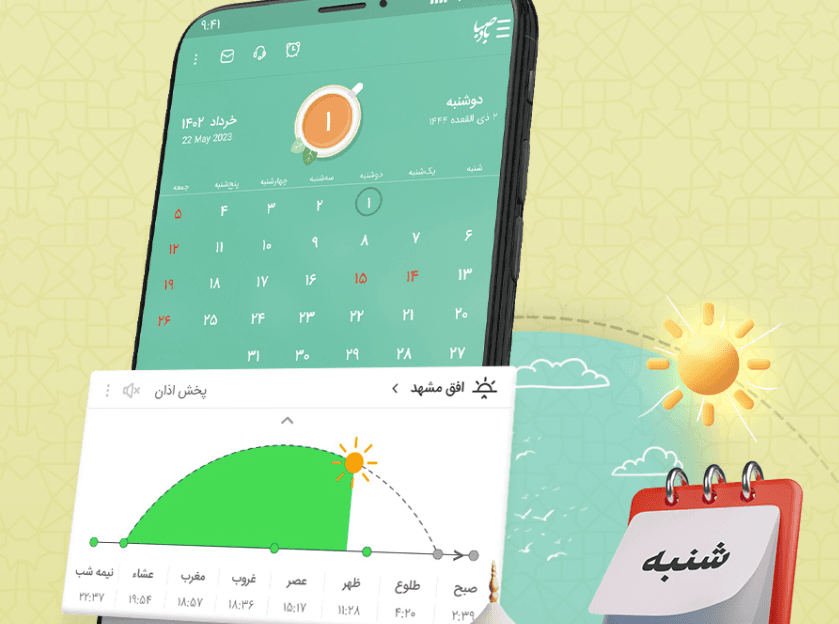

بادصبا از پرکاربردترین اپلیکیشنهای تقویم در ایران است و قابلیت تقویم شمسی در کنار ثبت مناسبتهای مذهبی و ابزارهای روزمره را ارائه میکند. این ممیزی از طریق مهندسی معکوس فایل APK و بدون دسترسی به کد منبع یا مستندات انجام شد. اگرچه هیچ شواهدی از در پشتی، اجرای کد از راه دور، یا افزایش سطح دسترسی تا سطح روت پیدا نشد، نبود کد مخرب عمدی از شدت خطر کم نمیکند.

در محیط تنظیمگری ایران، جایی که مرجع مستقل حفاظت از داده وجود ندارد، زیرساخت مخابراتی مشمول قابلیتهای شنود اجباری از سوی حکومت است، و شرکتهای فناوری داخلی با تعهدات قانونی برای همکاری با نهادهای امنیتی فعالیت میکنند، مرز میان افشای داده بر اثر سهلانگاری و فراهمسازی عملی نظارت تقریبا از میان میرود.

ردیابی پایدار در حوزه قضایی فاقد تضمینهای حریم خصوصی

این اپلیکیشن از طریق GPS و مکانیابی مبتنی بر شبکه، ردیابی مکانی پایدار انجام میدهد و دادههای دقیق موقعیت جغرافیایی را همراه با انگشتنگاری گسترده از دستگاه جمعآوری میکند؛ از جمله جزئیات اپراتور سیمکارت، شناسههای مدل سختافزار، و اطلاعات نسخه سیستمعامل. پایش حسگر مجاورت نیز شناسایی شد؛ موضوعی که درباره قابلیتهای تحلیل رفتاری فراتر از نیاز منطقی یک اپلیکیشن تقویم پرسش ایجاد میکند.

تحلیل ترافیک شبکه تایید کرد که اگرچه انتقال داده از طریق TLS روی HTTPS رمزگذاری میشود، اپلیکیشن با بیش از پنجاه نقطه پایانی مجزا برای اهداف تبلیغاتی، تحلیلی و پیکربندی ارتباط برقرار میکند. تعداد زیاد مقصدهای داده به این معناست که موقعیت مکانی کاربر و فراداده دستگاه او در میان شبکهای گسترده از خدمات توزیع میشود؛ خدماتی که هر کدام در حوزه قضایی ایران فعالیت میکنند و بنابراین مشمول همان چارچوب دسترسی اجباریاند.

در کشوری که حکومت بارها تمایل خود را برای بهرهبرداری از زیرساخت فناوری داخلی در راستای نظارت نشان داده است، از قطع اینترنت در جریان اعتراضات تا پایش هدفمند کنشگران و روزنامهنگاران، وجود بیش از پنجاه مسیر انتقال داده که اطلاعات موقعیت مکانی و دستگاه را حمل میکنند، صرفا یک ناکارآمدی فنی نیست. این یک آسیبپذیری ساختاری است که با شیوه تاریخی عملیاتیشدن گردآوری داده در سطح حکومتی همخوانی دارد.

ذخیرهسازی محلی ناامن: افشایی که با خطرهای اکوسیستم تشدید میشود

بادصبا اسکرینشاتهای رمزگذارینشده از رابط کاربری خود، محتوای پنجرههای پاپآپ، و نسخههای پشتیبان کاربر را در مسیرهای ذخیرهسازی خارجی مشترک ذخیره میکند. هر اپلیکیشن دیگری که روی همان دستگاه نصب شده و مجوز دسترسی به فضای ذخیرهسازی داشته باشد، میتواند آزادانه به این دادهها دسترسی پیدا کند. این آسیبپذیری در اکوسیستمی که کاربران ایرانی در آن فعالیت میکنند به شکل قابل توجهی تشدید میشود.

اپلیکیشنها در ایران عمدتا از طریق فروشگاههای داخلی مانند مایکت و کافهبازار توزیع میشوند؛ فروشگاههایی که از نظر سختگیری در ارزیابی امنیتی، با پلتفرمهای بزرگ بینالمللی قابل مقایسه نیستند. احتمال اینکه کاربر اپلیکیشنهای دیگری با مجوز ذخیرهسازی نصب کرده باشد، اپلیکیشنهایی که ممکن است خودشان ضعیف ایمنسازی شده باشند یا عمدا برای برداشت داده طراحی شده باشند، بالاست.

در چنین زمینهای، نوشتن دادههای شخصی رمزگذارینشده در فضای ذخیرهسازی مشترک صرفا یک رویه مهندسی ضعیف نیست؛ بلکه مسیر عملی و کمهزینهای برای استخراج داده ایجاد میکند، برای هر بازیگری که توان توزیع یا آلودهسازی یک اپلیکیشن نصبشده در کنار آن را داشته باشد.

رمزنگاری شکسته: حفاظتی که هیچ حفاظتی ایجاد نمیکند

پیادهسازی رمزنگاری در بادصبا نشاندهنده شکست کامل طراحی امن است. اپلیکیشن برای هش کردن از MD5 و SHA 1 استفاده میکند که هر دو سالهاست منسوخ و ناامن شناخته میشوند. رمزگذاری با Triple DES یا 3DES در حالت ECB انجام میشود؛ حالتی که در برابر تحلیل الگو آسیبپذیر است و هیچ حفاظت معناداری ارائه نمیکند.

کلیدهای رمزگذاری متقارن و بردارهای مقداردهی اولیه بهصورت مستقیم در کد اپلیکیشن قرار داده شدهاند و در همه نصبها ثابت میمانند؛ در نتیجه کل لایه رمزگذاری با مهندسی معکوس ساده، به شکلی بدیهی قابل دور زدن است. برای یک بازیگر حکومتی دارای توان فنی، و تواناییهای سایبری ایران در ارزیابیهای مستقل متعدد مستند شده است، این حفاظتها عملا وجود خارجی ندارند.

رمزگذاری در اینجا تنها نقش یک نما را بازی میکند؛ چیزی که ممکن است به کاربران احساس اطمینان بدهد، اما در عمل هیچ مانع واقعی در برابر دسترسی به دادهها ایجاد نمیکند.

واقعیت حوزه قضایی

باید به روشنی گفت این ممیزی چه چیزی را ادعا میکند و چه چیزی را ادعا نمیکند. هیچ شواهدی پیدا نشد که نشان دهد بادصبا به عنوان ابزار نظارت طراحی شده یا دارای درهای پشتی عمدی است. آسیبپذیریهای شناساییشده ظاهرا از رویههای توسعه سهلانگارانه ناشی میشوند، نه از قصد مخرب. با این حال، هنگام ارزیابی خطر حریم خصوصی برای کاربرانی که زیر حکمرانی اقتدارگرا زندگی میکنند، نیت پرسش اصلی نیست.

پرسش اصلی این است: وقتی داده وجود پیدا میکند، چه اتفاقی برای آن میافتد؟ در ایران، پاسخ این پرسش را چارچوبی حقوقی شکل میدهد که به نهادهای امنیتی دسترسی گسترده به دادههای مخابراتی میدهد، محیط تنظیمگریای که هیچ نهاد مستقل نظارتی برای حفاظت از داده ندارد، و سابقهای مستند از استفاده از دادههای دیجیتال گردآوریشده در داخل برای شناسایی، ردیابی و تعقیب مخالفان، روزنامهنگاران و جوامع اقلیت.

در چنین شرایطی، اپلیکیشنی که داده دقیق موقعیت مکانی جمعآوری میکند، از دستگاهها انگشتنگاری میکند، داده کاربر را بدون رمزگذاری ذخیره میکند، و فراداده را در میان دهها نقطه پایانی داخلی توزیع میکند، فارغ از نیت توسعهدهنده، یک سطح عملی نظارت ایجاد میکند.

توصیههایی برای کاربران

کاربرانی که ناچارند همچنان از تقویم بادصبا استفاده کنند، باید فورا مجوزهای موقعیت مکانی، فضای ذخیرهسازی و تقویم را از طریق تنظیمات دستگاه خود لغو کنند. دسترسی به موقعیت مکانی باید بهطور کامل رد شود، مگر آنکه اوقات شرعی مبتنی بر مکان برای کاربر ضرورتی حیاتی داشته باشد؛ حتی در آن صورت نیز دسترسی باید فقط به زمان استفاده فعال از اپلیکیشن محدود شود. لغو مجوز فضای ذخیرهسازی مانع از آن میشود که اپلیکیشن دادههای رمزگذارینشده را در مسیرهای عمومی قابل دسترسی ذخیره کند.

کاربران باید از وارد کردن اطلاعات حساس شخصی، مالی یا پزشکی در این اپلیکیشن خودداری کنند. پاککردن منظم کش اپلیکیشن توصیه میشود و باید از قابلیتهای اشتراکگذاری داخلی پرهیز کرد، زیرا این قابلیتها اسکرینشاتهایی تولید میکنند که بهصورت ناامن ذخیره میشوند.

بهطور کلیتر، کاربران باید بدانند که خطرهای حریم خصوصی توصیفشده در اینجا مختص بادصبا نیست؛ بلکه نماینده الگویی گستردهتر در میان اپلیکیشنهای توسعهیافته در ایران است: اپلیکیشنهایی که بسیار بیش از نیاز عملکردی خود داده جمعآوری میکنند، از آن به شکل ناکافی محافظت میکنند، و در حوزه قضاییای فعالیت دارند که هیچ تضمین ساختاری در برابر دسترسی حکومت فراهم نمیکند. توسعهدهندگان از طریق مسیرهای افشای مسئولانه، همراه با توصیههای تفصیلی برای اصلاح مشکلات، در جریان یافتهها قرار گرفتهاند.