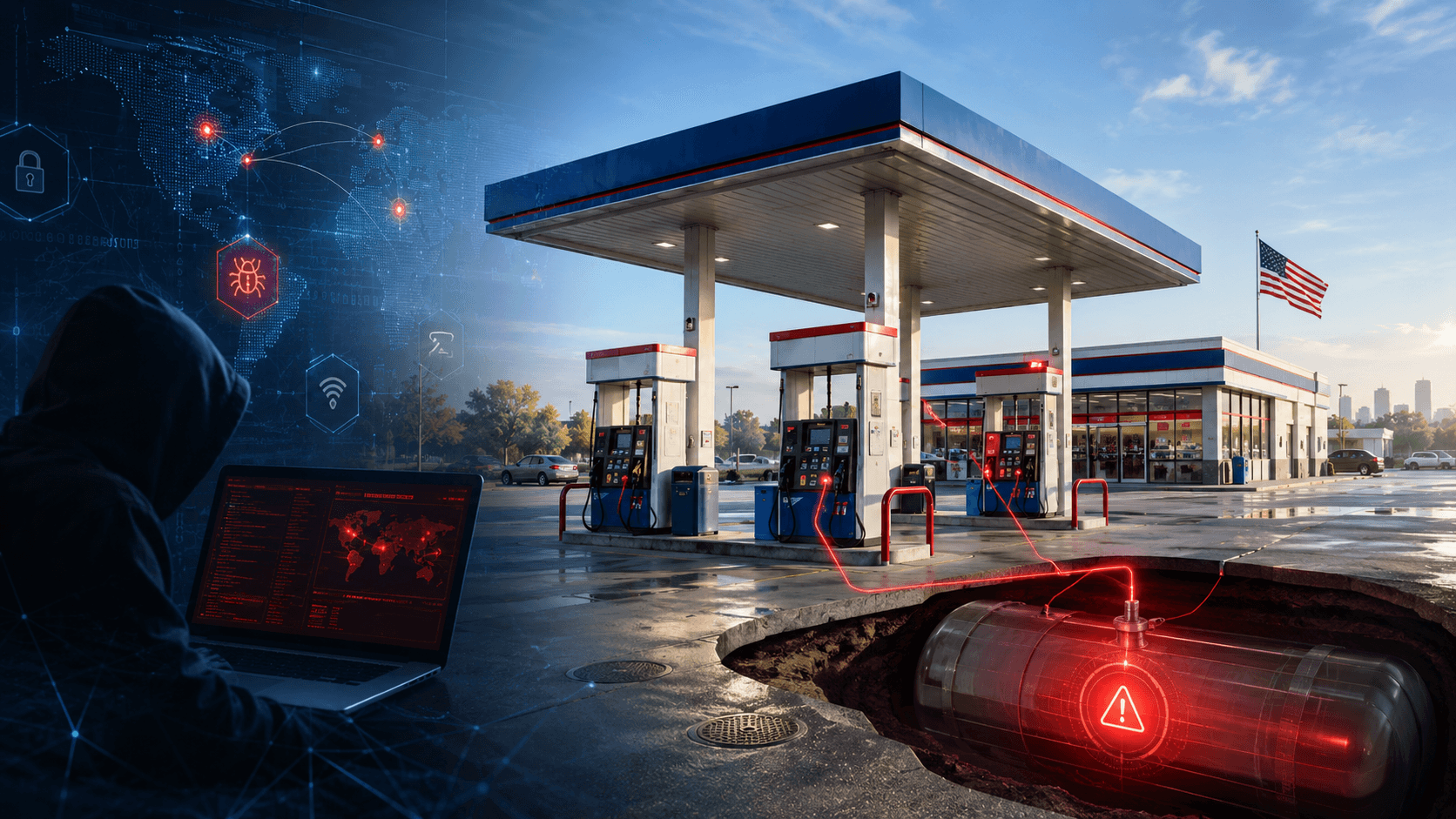

حمله به سامانههای مخزن سوخت در آمریکا

چرا مظنون اصلی، شبکههای سایبری وابسته به سپاه پاسداران هستند؟

مقامهای آمریکایی در حال بررسی مجموعهای از نفوذهای سایبری به سامانههای پایش مخازن سوخت در چند ایالت آمریکا هستند؛ تجهیزاتی که در جایگاههای بنزین برای اندازهگیری سطح سوخت، هشدار نشتی و کنترل وضعیت مخازن استفاده میشوند. بنا به گزارش اختصاصی CNN جمهوری اسلامی یکی از مظنونان اصلی این حملات است، هرچند هنوز شواهد قطعی برای انتساب رسمی حملات به تهران منتشر نشده است. همین احتیاط، نقطه شروع درست برای فهم ماجراست: این پرونده هنوز «اثبات» نشده، اما از نظر الگو، زمانبندی و نوع هدف، با سابقه عملیات سایبری بازیگران وابسته به جمهوری اسلامی همخوانی قابل توجهی دارد.

هدف حمله، سامانههایی موسوم به Automatic Tank Gauge یا ATG بوده است. این سامانهها در مخازن زیرزمینی جایگاههای سوخت نصب میشوند و اطلاعاتی مانند میزان سوخت ذخیره شده، وضعیت مخزن و هشدارهای مربوط به نشتی یا خطای عملیاتی را در اختیار اپراتورها قرار میدهند. منابع مطلع به CNN گفتهاند برخی از این سامانهها بدون رمز عبور و به صورت مستقیم به اینترنت متصل بودهاند. مهاجمان در مواردی توانستهاند دادههای نمایش داده شده درباره سطح سوخت را تغییر دهند، اما تاکنون نشانهای از دستکاری واقعی سوخت یا خسارت فیزیکی گزارش نشده است.

از نظر فنی، این حمله در صورت تایید، بیش از آنکه نشانه یک عملیات بسیار پیچیده باشد، نشانه ضعف مزمن در امنیت فناوری عملیاتی است. ATGها برای پایش مخازن، ثبت دادههای عملیاتی و ارسال هشدارهای ایمنی طراحی شدهاند، نه برای قرار گرفتن بیدفاع در اینترنت عمومی. Rapid7 از سال ۲۰۱۵ درباره همین خطر هشدار دادهبود و نوشته بود دسترسی راه دور به پورت کنترلی یک ATG میتواند به مهاجم اجازه دهد آستانه هشدارها را تغییر دهد، سامانه را ریست کند یا عملکرد مخزن سوخت را مختل کند. همان گزارش هشدار میداد که در سناریوی بدبینانه، هزاران جایگاه سوخت در آمریکا میتوانند با تلاش اندک در معرض اختلال قرار گیرند.

اهمیت پرونده در همین نقطه است. اگر نمایشگر یک مخزن سوخت عدد غلط نشان دهد، اپراتور جایگاه دیگر نمیداند مخزن واقعا خالی است، پر است یا داده دستکاری شده است. این لزوما به معنای انفجار، آتشسوزی یا تخریب فیزیکی نیست، اما در زیرساختهای عملیاتی، اعتماد به داده بخشی از خود زیرساخت است. وقتی داده قابل اتکا نباشد، هشدار نشتی، برنامهریزی تامین سوخت، اعزام کامیون سوخترسان و تصمیمهای ایمنی نیز زیر سوال میروند. بنابراین اثر چنین حملهای ممکن است نه از جنس خسارت فنی سنگین، بلکه از جنس بیاعتمادی عملیاتی، اختلال محلی و فشار روانی باشد.

تا زمان انتشار دادههای فورنزیک، نباید با قطعیت گفت این حمله کار جمهوری اسلامی بوده است. نه دولت آمریکا و نه نهادهایی مانند CISA جزئیات فنی قابل بررسی عمومی منتشر نکردهاند و حتی در روایتهای موجود نیز بر نبود شواهد قطعی تاکید شده است. با این حال، نبود سند قطعی به معنای نبود فرضیه معتبر نیست. در تحلیل انتساب سایبری، بهویژه در شرایط جنگی، الگوی هدفگیری، سابقه عملیاتی، نوع زیرساخت هدف و پیام سیاسی عملیات همگی در کنار دادههای فنی بررسی میشوند.

در این پرونده، یکی از فرضیههای جدی، ارتباط احتمالی حمله با شبکههای وابسته به فرماندهی سایبری الکترونیک سپاه یا IRGC-CEC است. وزارت خزانهداری آمریکا در فوریه ۲۰۲۴ شش مقام این فرماندهی را به دلیل فعالیتهای سایبری مخرب علیه زیرساختهای حیاتی آمریکا و دیگر کشورها تحریم کرد و نوشت این فرماندهی مسئول مجموعهای از عملیات سایبری علیه زیرساختهای حساس بوده است. همان بیانیه به عملیات علیه کنترلرهای صنعتی Unitronics اشاره میکند؛ عملیاتی که در آن بازیگران وابسته به سپاه تصاویر خود را روی نمایشگر کنترلرهای صنعتی منتشر کردند.

نام کلیدی در این زمینه CyberAv3ngers است. MITRE این گروه را با شناسه G1027 ثبت کرده و آن را یک گروه مظنون به وابستگی به سپاه معرفی میکند که از دستکم سال ۲۰۲۰ فعال بوده است. در سال ۲۰۲۳، CyberAv3ngers کارزاری جهانی علیه کنترلرهای Unitronics همراه با رابط HMI انجام داد؛ تجهیزاتی که در بخشهایی مانند آب و فاضلاب، انرژی، تولید مواد غذایی و خدمات درمانی استفاده میشوند. MITRE همچنین تکنیکهای این کارزار را شامل استفاده از دستگاههای متصل به اینترنت و سوءاستفاده از اعتبارنامههای ناامن یا پیشفرض ثبت کرده است.

مایکروسافت نیز CyberAv3ngers و گروه مرتبط Soldiers of Solomon را با نام Storm 0784 ردیابی میکند. در گزارش مه ۲۰۲۴، مایکروسافت نوشت از اواخر ۲۰۲۳ افزایش حملات به تجهیزات OT متصل به اینترنت و ضعیف محافظت شده را مشاهده کرده و حمله نوامبر ۲۰۲۳ به تاسیسات آب Aliquippa در پنسیلوانیا را به CyberAv3ngers وابسته به سپاه نسبت داد. در آن پرونده، یک پمپ تنظیم فشار در شبکه آب شهری از کار افتاد و صفحه کنترل دستگاه با پیام CyberAv3ngers تغییر کرد. مایکروسافت تاکید کرد الگوی مشترک این حملات، انتخاب تجهیزات OT در معرض اینترنت، گذرواژههای ضعیف یا پیشفرض و پیکربندی ناامن است.

همین شباهت باعث میشود حمله به ATGهای جایگاههای سوخت، در صورت صحت گزارش CNN، در امتداد همان الگو دیده شود. این حمله نیازمند نفوذ عمیق به شبکههای پیچیده نظامی یا انرژی نیست. مهاجم میتواند با جستوجوی اینترنتی، دستگاههای ضعیف محافظت شده را پیدا کند، وارد رابط مدیریتی شود و دادههای نمایشی را تغییر دهد. از این منظر، حمله احتمالی به مخازن سوخت نه یک عملیات پیشرفته در سطح تخریب زیرساختی، بلکه نمونهای از بهرهبرداری سیاسی از بیدقتی امنیتی است.

در تحلیل نهادی، دو مجموعه در جمهوری اسلامی میتوانند در چنین پروندههایی مطرح شوند: وزارت اطلاعات و ساختارهای وابسته به سپاه. گروههای مرتبط با وزارت اطلاعات، مانند MuddyWater یا APT34 و برخی خوشههای نزدیک به آن، معمولا بیشتر با جاسوسی هدفمند، نفوذ پایدار و عملیات علیه اهداف دولتی، دیپلماتیک یا منطقهای شناخته میشوند. در مقابل، کارزارهایی مانند CyberAv3ngers و گروههایی مانند بچه گربه ملوس یا OilRig بیشتر به عملیات نمایشی، اختلال در تجهیزات صنعتی و تولید پیام سیاسی از مسیر زیرساختهای کمدفاع نزدیکاند. به همین دلیل، اگرچه انتساب قطعی ممکن نیست، فرضیه ارتباط با IRGC-CEC و واحدهایی مانند شبکههای منتسب به شهید کاوه از نظر الگوی رفتاری جدیتر به نظر میرسد.

زمینه سیاسی نیز مهم است. حمله در بستر جنگ جاری میان آمریکا، اسرائیل و جمهوری اسلامی رخ داده که فعالیت سایبری بازیگران وابسته به سپاه را شتاب دادهاست. حملات مرتبط با نفت، گاز و آب آمریکا، اختلال در زنجیره تامین شرکت تجهیزات پزشکی Stryker و افشای ایمیلهای خصوصی کاش پاتل، مدیر افبیآی، از آن جمله است. در چنین فضایی، حمله به سامانههای سوخت، حتی اگر خسارت مستقیم محدودی داشته باشد، میتواند ارزش تبلیغاتی و روانی قابل توجهی برای مهاجم داشته باشد.

نتیجه محتاطانه این است: هنوز نمیتوان گفت حمله به ATGهای جایگاههای سوخت آمریکا قطعا کار جمهوری اسلامی بوده است. دادههای فنی عمومی برای چنین حکمی کافی نیست. اما اگر این پرونده را کنار حملات پیشین CyberAv3ngers، الگوی هدفگیری تجهیزات OT، ضعفهای شناخته شده ATGها و شرایط جنگی فعلی بگذاریم، فرضیه دخالت شبکههای وابسته به فرماندهی سایبری الکترونیک سپاه معتبر و قابل بررسی است. در جنگ سایبری، همیشه نقطه شروع یک حمله مرکز داده یا شبکه نظامی نیست. گاهی یک دستگاه فراموش شده، بیرمز و متصل به اینترنت در گوشه یک جایگاه بنزین، برای تبدیل یک ضعف فنی به پیام سیاسی کافی است.